Michael Cain

0

1046

250

Jak již mnozí z vás vědí 2. listopadu, doména MakeUseOf.com byla odcizena. Získání domény zpět nám trvalo přibližně 36 hodin. Jak jsme již dříve zdůraznili, hackerovi se nějak podařilo získat přístup k mému účtu Gmail a odtud k našemu účtu GoDaddy, odemknout doménu a přesunout ji do jiného registrátora.

Jak již mnozí z vás vědí 2. listopadu, doména MakeUseOf.com byla odcizena. Získání domény zpět nám trvalo přibližně 36 hodin. Jak jsme již dříve zdůraznili, hackerovi se nějak podařilo získat přístup k mému účtu Gmail a odtud k našemu účtu GoDaddy, odemknout doménu a přesunout ji do jiného registrátora.

Celý příběh můžete vidět na našem dočasném blogu makeuseof-temporary.blogspot.com/

Neplánoval jsem zveřejnit nic o incidentu nebo crackerovi (osobě, která ukradne domény) ao tom, jak se mu to podařilo stáhnout, ledaže jsem si tím byl úplně jistý. Měl jsem dobrý pocit, že se jednalo o bezpečnostní chybu v Gmailu, ale chtěl jsem ji potvrdit, než o ní zveřejníme něco na MakeUseOf. Milujeme Gmail a jejich špatná publicita není něco, co bychom chtěli dělat.

Tak proč o tom teď psát?

Za poslední dva dny se stalo několik věcí, které mě přiměly uvěřit, že Gmail má závažnou bezpečnostní chybu a každý by si měl být toho vědom. Zejména v době, kdy vám jednotlivci, jako je Steve Rubel, řeknou, jak si z Gmailu udělat GateWay na webu. Teď mě nechápejte špatně, Gmail je AWESOME e-mailový program. Nejlepší pravděpodobně. Problém je v tom, že to nemusí být spolehlivé, pokud jde o bezpečnost. Jak již bylo řečeno, nutně to neznamená, že budete s Yahoo nebo Live Mail lépe.

Incident 1: MakeUseOf.com - 2. listopadu

Když byla naše doména ukradena, měli jsme podezření, že hacker použil v Gmailu nějakou díru, ale nebyli jsme si tím jisti. Proč jsem měl podezření, že to má něco společného s Gmailem? Pro jednu věc jsem spíše opatrný ohledně bezpečnosti a zřídka spouštím vše, o čem si nejsem jistý. Také udržuji svůj systém aktuální a mám všechny náležitosti, včetně 2 monitorů malwaru, antiviru a 2 firewallů. Také mám tendenci používat silná a jedinečná hesla pro každý z mých účtů.

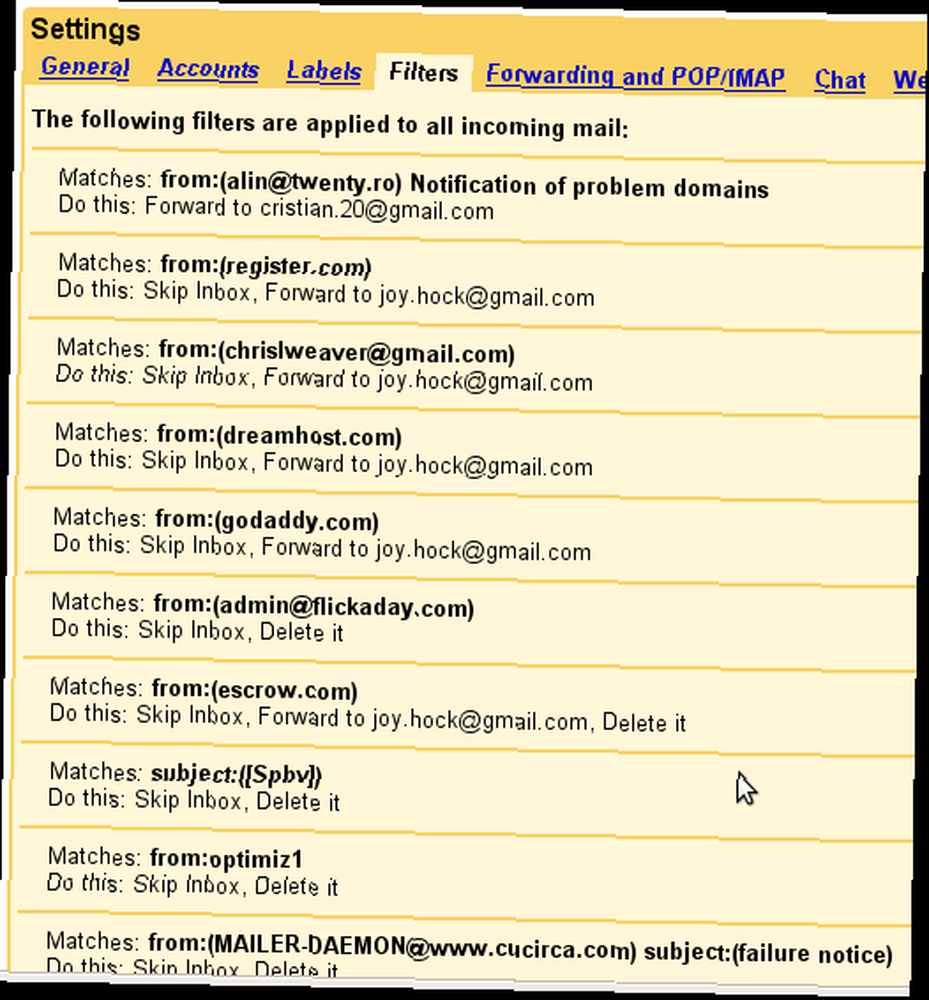

Hacker přistoupil k mému účtu Gmail a nastavil tam nějaké filtry, které mu nakonec pomohly získat přístup k našemu účtu GoDaddy. Nevěděl jsem, jak se mu to podařilo. Byl to bezpečnostní otvor v Gmailu? Nebo to byl keylogger na mém PC? Nebyl jsem si tím jistý. Po incidentu jsem prohledal svůj systém pomocí řady odstranění malwaru a nic jsem nenašel. Také jsem prošel každým běžícím procesem. Vše je čisté.

Jsem tedy nakloněn uvěřit, že problém byl s Gmailem.

Incident 2: YuMP3.org - 19. listopadu

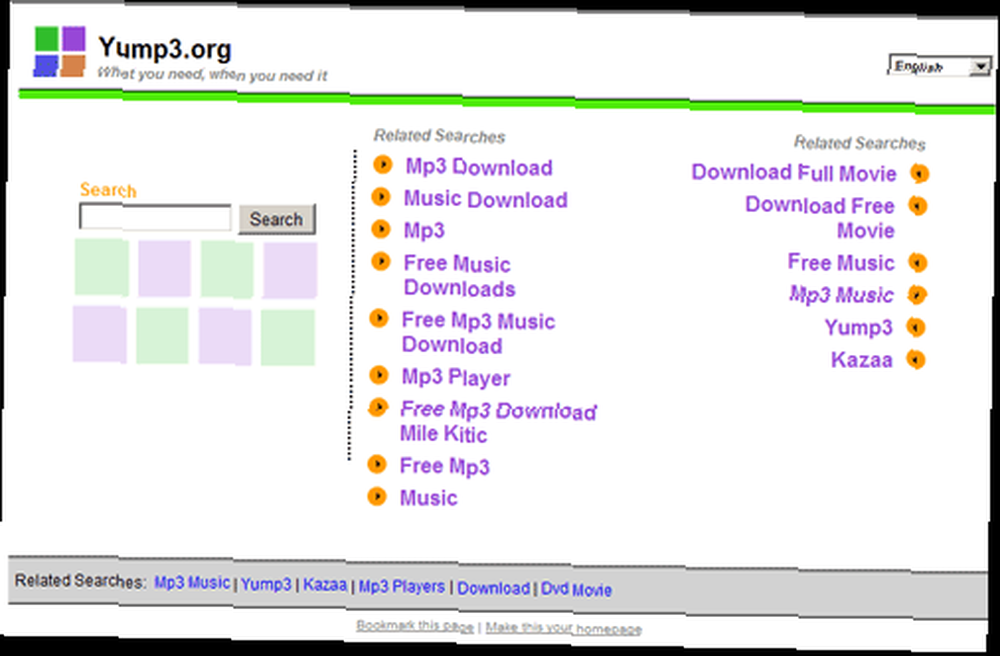

18. listopadu jsem dostal e-mail od někoho jménem Edin Osmanbegovic, který provozuje web yump3.org. (Pravděpodobně našel můj e-mail přes Google, protože incident s MakeUseOf byl pokryt několika populárními blogy, z nichž mnohé zahrnovaly mé e-mailové ID.) Ve svém e-mailu mi Edin řekl, že jeho doména byla odcizena a přesunuta do jiného registrátora. Rychle jsem si prohlédl yoump3 a viděl jsem, že poměrně zavedený web nyní zobrazuje stránku odkazové farmy (přesně jako v našem případě)..

Google (v posledním indexu):

Domovská stránka YouMP3.org (přítomná):

Zde je kopie úplně prvního e-mailu, který jsem dostal od Edin:

Ahoj,

Mám stejný problém s mojí doménou.

Doména byla převedena z Enom na GoDaDDy.

Okamžitě jsem poslal technickou podporu ohledně tohoto problému.Whois nového vlastníka domény je:

Jméno: Amir Emami

Adresa 1: P.O. Box 1664

Město: League City

Stát: Texas

ZIP: 77574

Země: US

Telefon: +1.7138937713

E-mailem:Administrativní kontaktní informace:

Jméno: Amir Emami

Adresa 1: P.O. Box 1664

Město: League City

Stát: Texas

ZIP: 77574

Země: US

Telefon: +1.7138937713

E-mailem:Technické kontaktní informace:

Jméno: Amir Emami

Adresa 1: P.O. Box 1664

Město: League City

Stát: Texas

ZIP: 77574

Země: US

Telefon: +1.7138937713

E-mailem:E-mail je: [email protected]

Včera mě ten chlap z této e-mailové adresy kontaktoval přes Gtalk.

Řekl, že pro doménu chce 2000 $.

Potřebuji radu, kontaktoval jsem Enoma.Děkuji.

A hádejte co, je to ten samý člověk, který tento měsíc ukradl MakeUseOf.com. Byli jsme také kontaktováni ze stejné e-mailové adresy: [email protected]. Edin mi také dnes poslal e-mail a potvrdil, že ten chlap také získal přístup k účtu své domény prostřednictvím svého účtu Gmail. Takže je to znovu Gmail.

Ve svém posledním e-mailu (obdrženém dnes) zahrnul Edin rychlou rekapitulaci událostí

Mám historii toho, jak všechno udělal.10. listopadu jsem byl majitelem.

13. listopadu Mark Morphew.

18. listopadu Amir Emami.U obou osob použil [email protected].

Včera jsem poslal také Monthera každý den.

Budou vyšetřovat.

Incident 3: Cucirca.com - 20. listopadu

Tento poslední e-mail byl hlavním důvodem tohoto příspěvku. Pochází od Florina Cucirky, majitele cucirca.com. Tato stránka má hodnocení alexa 7681 a podle Florina dostává denně přes 100 000 návštěv.

První e-mail od Florina:

Ahoj Aibek

Jsem ve stejné situaci.

Jsem Cucirca Florin a moje doména www.cucirca.com byla

převedeny z mého účtu bohyně bez mého svolení.Zdá se, že zloděj znal moje gmail heslo, které je zvláštní.

Podařilo se mi vytvořit některé filtry na můj účet.Připojil jsem 2 snímky obrazovky.

Můžeš mi pomoci? Dej mi nějaké podrobnosti o tom, jak bych se mohl dostat

z tohoto špatného snu? Právě jsem o tom dnes našel a já

nemyslete si, že bych dnes večer mohla spát.Díky předem.

Florin Cucirca.

Poslal jsem e-mail Florinovi a zeptal jsem se ho na podrobnosti o jeho doméně, zda kontaktoval GoDaddyho a cokoli, co doposud dostal na doménového cracker (termín používaný pro doménového zloděje).

Druhý e-mail od Florina:

Hacker měl přístup k mému e-mailovému účtu (gmail). Doména byla hostitelem bohyně.

Na firefox jsem použil rozšíření gmail notifier. možná je tu velká chyba.

Převedl doménu na register.comNemluvil jsem s hackerem. Chci to získat legálně a pokud neexistuje jiné řešení, možná mu zaplatím

www.cucirca.com má Alexa Rank 7681 a denně přes 100 000 návštěv.

Připojím vám 2 snímky obrazovky mého účtu Gmail.

[email protected] a na druhé obrazovce domé[email protected]

Pokud vyhledáte google domé[email protected], najdete toto:

http://www.domainmagnate.com/2008/08/11/788-domains-stolen-including-yxlcom/

Myslím, že by je někdo měl zastavit.

Poslal jsem e-mail [email protected] a čekal na odpověď.

Co myslíš? Dostanu svou doménu zpět?

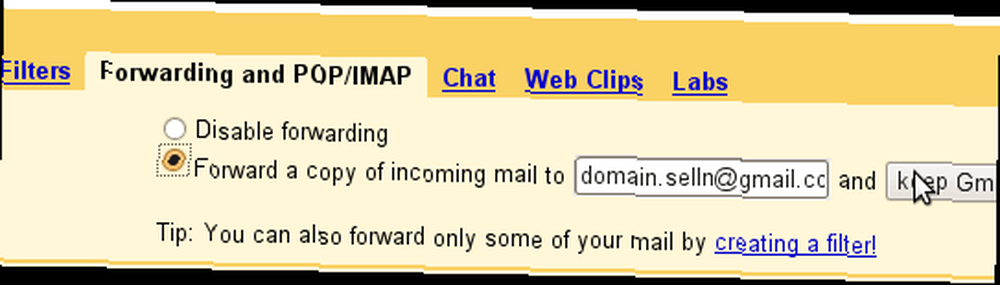

Vypadá to, že je to znovu Gmail! Zde jsou částečné screenshoty z toho, co mi poslal:

V případě Florina hacker před několika měsíci změnil vlastnictví domény. Cucirca.com byl převeden z GoDaddy na Register.com. Vzhledem k tomu, hacker zachytil jeho e-maily a nikdy nezměnil jmenné servery, předpokládám, že Florin netušil, že se něco stalo. Když jsem se ho zeptal, jak to, že mu trvalo tak dlouho zjistit, poslal mi následující:

Dne 2008-09-05 doménu převedl na své jméno a ponechal jmenné servery nezměněné. Proto jsem si nevšiml, že moje doomain byla ukradena až do včerejška, když můj přítel udělal whois v mé doméně ... .

Neměl jsem důvod kontrolovat whois záznamy, protože doména byla registrována po dobu 7 let (do 2013-11-08)

Od této osoby jsem neobdržel žádné e-maily.

A opět se zdá, že je to stejný člověk! Proč si to myslím? Pokud zaškrtnete odkaz, který Florin zahrnul do jednoho ze svých e-mailů (přidal jsem jej také níže), uvidíte, že v některých podobných případech (kdo ví, kolik dalších domén ukradl, jako je tato), e-mailová adresa [email protected] byl uveden spolu se jménem „Aydin Bolourizadeh“. Stejný e-mail se také objevil v pravidlu pro předávání v účtu Florin's Gmail (viz první snímek).

Když nás MakeUseOf.com převzal, cracker mě žádal o 2000 $. A když jsem se ho zeptal, kde a jak chce dostat zaplaceno, řekl mi, abych posílal peníze přes Western Union na následující adresu:

Aydin Bolourizadeh

krocan

Ankara

Cukurca kirkkonaklar mah 3120006954

screenshot z http://www.domainmagnate.com/2008/08/11/788-domains-stolen-including-yxlcom/

Jsem docela hezký, že to byl stejný člověk ve všech 3 incidentech a pravděpodobně 788 dalších uvedených ve výše uvedeném odkazu, včetně domén jako yxl.com, visitchina.net a visitjapan.net.

Když jsem na Googlu hledal tuto adresu, také jsem zjistil, že vlastní následující domény (pravděpodobně je také ukradl):

-

- Elli.com -

http://whois.domaintools.com/elli.com

-

- Ttvx.net -

http://www.dnforum.com/post252-post-1399775.html

Předpokládám, že ten chlap pochází z Turecka a pravděpodobně pobývá někde v následující oblasti.

-

- Cukurca kirkkonaklar mah 3120006954

- Ankara, Turecko

Víme také, že jako e-mail používá [email protected]. Pokud tedy víme, kdo stojí za doménami doméngames.org, můžeme se jen o krok přiblížit. Ve skutečnosti poslal e-mailem před několika dny a požádal mě, abych odstranil všechny výskyty jeho e-mailu z webu a pokud nebudeme dodržovat, DDOS by nás.

Zde jsou jeho přesná slova:

Ahoj,

Žádám vás, abyste ze své webové stránky odstranili moji e-mailovou adresu ([email protected]) !

Udělejte to, pokud v budoucnu nebudete mít žádný problém. Nejprve začnu mít na vašem webu velký DDOS a zruší ho ...

Jsem velmi seriuos, takže odeberte můj e-mail a jméno domaingame.org

Zdá se tedy, že pokud se můžeme dostat k ID za doménami doménygame.org, můžeme dostat našeho chlapa a pravděpodobně odhalit mnoho dalších domén, které ukradl. níže. Nyní pojďme mluvit o Gmailu.

Chyba zabezpečení Gmailu

Pamatuje si někdo, co se loni stalo s Davidem Aireym? Jeho doména byla také ukradena. Příběh byl po celém webu.

- VAROVÁNÍ: Selhání zabezpečení společnosti Google pomocí GMail opustí moji firmu sabotovanou

- Kolektivní úsilí obnovuje Davida Airey.com

My i Davidovi se podařilo doménu získat zpět. Ale nejsem si jistý, zda jsou všichni stejně šťastní jako my. Registrátoři s vámi na tom bohužel ve skutečnosti nebudou spolupracovat, dokud se příběhu nedostane nějaká pozornost. Takže nepochybuji, že tam venku jsou stovky lidí, kteří nemají šanci, ale buď dát své doménové jméno, nebo zaplatit chlapovi.

Každopádně zpět do Gmailu.

David Airey ve svém prvním článku hovořil o zranitelnosti v Gmailu, která byla (pokud se nemýlím) zmíněna zde před několika měsíci. Abych to shrnul:

Oběť navštíví stránku, zatímco je přihlášena do GMail. Po provedení provede stránka POST pro multipart / form-data na jednom z rozhraní GMail a vloží filtr do seznamu filtrů oběti. Ve výše uvedeném příkladu útočník napíše filtr, který jednoduše vyhledá e-maily s přílohami a předá je e-mailu podle svého výběru. Tento filtr automaticky převede všechny e-maily odpovídající pravidlu. Mějte na paměti, že budou zasílány také budoucí e-maily. Útok zůstane přítomen, dokud má oběť filtr v seznamu filtrů, i když společnost Google opraví počáteční zranitelnost, která byla příčinou injekce, Google..

původní stránka: http://www.gnucitizen.org/blog/google-gmail-e-mail-hijack-technique/

Zajímavé je, že aktualizace výše uvedeného odkazu GNU Citizen uvádí, že zranitelnost byla opravena před 28. zářím 2007. Ale v Davidově případě došlo k incidentu v prosinci o 2-3 měsíce později.

Bylo tedy zneužití skutečně opraveno? Nebo to bylo nové vykořisťování v Davidově případě? A co je nejdůležitější, v Gmailu HNED existuje podobná bezpečnostní chyba?

Co byste měli udělat teď?

(1) No, mojí první radou by bylo zkontrolovat nastavení e-mailu a ujistit se, že váš e-mail není ohrožen. Zkontrolujte možnosti a filtry fowarding. Nezapomeňte také zakázat protokol IMAP, pokud jej nepoužíváte. To platí také pro účty Google Apps.

(2) Změňte kontaktní e-mail ve svých citlivých webových účtech (paypal, registrátor domény atd.) Z primárního účtu Gmail na něco jiného. Pokud vlastníte web, změňte kontaktní e-mail pro své účty hostitele a registrátora na jiný e-mail. Přednostně k něčemu, k čemu nejste při procházení webu přihlášeni.

(3) Nezapomeňte upgradovat svou doménu na soukromou registraci, aby se vaše kontaktní údaje nezobrazovaly při vyhledávání WhoIS. Pokud jste na GoDaddy, doporučuji jít s chráněnou registrací.

(4) Neotevírejte odkazy ve svém e-mailu, pokud nevíte, od koho pocházejí. A pokud se rozhodnete odkaz otevřít, nezapomeňte se nejprve odhlásit.

AKTUALIZACE:

V reakci na článek MakeUseOf jsem objevil několik dobrých článků diskutujících o možné bezpečnostní chybě:

- Protokol o kontrole obsahu Gmail Flaw

- Komentáře o tomto na YCombinator

- (26. listopadu) Zabezpečení Gmailu a nedávná phishingová aktivita [oficiální odpověď od Google]

Pomozte nám chytit chlapa!

Kromě výše uvedené poštovní adresy víme také, že používá [email protected] jako jeho e-mail. Pokud tedy zjistíme, kdo nyní vlastní doménu doméngames.org, můžeme se o krok přiblížit. nebo přinejmenším vrátit domény, které ukradl jejich příslušným vlastníkům.

Nyní jde o to, že název domény domaingames.org je chráněn společností Moniker a skrývají pro ni všechny kontaktní informace.

ID domény: D154519952-LROR

Název domény: DOMAINSGAME.ORG

Vytvořeno dne: 22.10.10.2008 07:35:56 UTC

Poslední aktualizace: 08.11.11.2008 12:11:53 UTC

Datum vypršení platnosti: 22. října 2009 07:35:56 UTC

Sponzorský registr: Moniker Online Services Inc. (R145-LROR)

Stav: ZAKÁZÁNO KLIENTA ZAKÁZÁNO

Stav: ZAKÁZANÝ PŘENOS KLIENTŮ

Stav: ZAKÁZANÁ AKTUALIZACE KLIENTŮ

Stav: ZAKÁZANÝ PŘENOS

ID žadatele: MONIKER1571241

.

.

.

.

Jmenný server: NS3.DOMAINSERVICE.COM

Jmenný server: NS2.DOMAINSERVICE.COM

Jmenný server: NS1.DOMAINSERVICE.COM

Jmenný server: NS4.DOMAINSERVICE.COM

Už jsem jim o tom zaslal e-mail (stejně jako Edin) a aktualizuji vás, jakmile od nich něco uslyším.

Mám také několik žádostí o sledování společností, které nyní poskytují své služby tomuto jednotlivci.

1 - týmu Gmail:

Při procházení souborů záhlaví v několika e-mailech bylo jasné, že hacker používal Google Apps. Prosím, podívejte se na to. Doménou je domaingame.org. A také prosím FIX! Gmail.

2- Na GoDaddy.COM & ENOM & Register.COM

Nejprve prosím pomozte Edinovi a Florinovi získat zpět jejich domény. Jednou z chytrých věcí by bylo zkontrolovat přihlašovací IP adresy účtu pro všechny podobné hlášené případy. Například jak v případě Edin, tak náš (ne jistý Florin), hacker používal IP adresu 64.72.122.156. (Což se mimochodem ukázalo být kompromitovaným serverem na Alpha Red Inc.) Nebo ještě jednodušší, stačí zamknout doménové jméno a požádat majitele současného účtu, aby prokázal svou totožnost. Protože hacker všude používal různé identity, bylo by pro něj nemožné to udělat. Je ve vašem nejlepším zájmu zajistit, aby tato osoba již vaše služby nevyužívala.

3- Na Moniker.COM:

Zavřete svůj účet! (to je to pro doménugames.org). Budou oceněny jakékoli další informace nebo pomoc, které můžete poskytnout.

4- Do Domainsponsor.COM

Nejsem si zcela jistý, ale myslím, že DomainSponsor je společnost, která zpeněží ty domény, které tento chlap ukradl. Stalo se to s MakeUseOf.com a nyní se stalo s YouMP3.org.

5 - PayPal.COM: (Vaše PODPORA JE DOBRÁ)

Jsem si jistý, že to ani nepřečtou, tak vám to místo toho řeknu. Poslal jsem e-mail na [email protected] a varoval jsem je, že ten, kdo nám ukradl naši doménu a vydíral nás dříve, používal úč[email protected] (používá i jiné účty). Jen jsem je požádal, aby se na to podívali. Místo toho dostanu e-mail, který nemá nic společného s tím, co jsem řekl. V podstatě jde o e-mailovou šablonu, která měla vypadat autenticky a zaslána lidem, kteří byli spoofed. Pojďte! Platíme 3% provizní poplatek za každou transakci, nemůžete poskytnout lepší podporu zákazníků?

To je vše, co mám!

Ještě jednou je mi velmi líto toho, co se stalo Florinovi a Edinovi. Opravdu doufám, že brzy dostanou své domény zpět. Teď je to všechno v rukou příslušných registrátorů. Ale co je nejdůležitější, chci vidět něco, co udělají velké sbory (nikoli zákazníci), aby tuto osobu chytili. Jsem si jistý, že to každý blogger ocení a pravděpodobně o tom dokonce napíše na svém blogu.

Je čas ZMĚNIT ;-)

s pozdravem

Aibek

image úvěr: díky stroji pro nejlepší 'Mr Cracker' image