Edmund Richardson

0

3172

303

Před třemi týdny byl v OS X 10.10.4 objeven závažný bezpečnostní problém. To samo o sobě není zvlášť zajímavé.

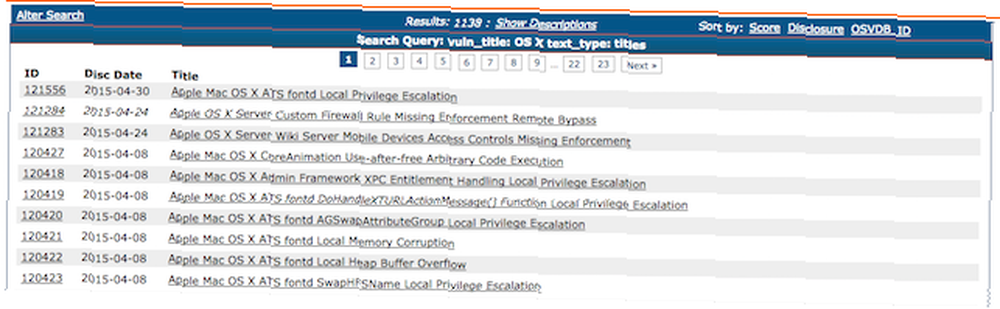

Jsou objeveny bezpečnostní chyby v populárních softwarových balíčcích po celou dobu, a OS X není výjimkou. Databáze zranitelností Open Source (OSVDB) vykazuje nejméně 1100 zranitelností označených jako “OS X”. Ale co je Zajímavý je způsob, jakým byla tato chyba odhalena.

Výzkumník se rozhodl místo toho, aby řekl Apple a dal jim čas na nápravu problému, zveřejnit jeho zneužití na internetu, aby ho mohli vidět všichni..

Konečným výsledkem byl závod se zbraněmi mezi hackery Apple a black-hat. Apple musel před útokem zranitelnosti uvolnit opravu a hackeři museli vytvořit záplatu dříve, než dojde k opravě ohrožených systémů..

Možná si myslíte, že konkrétní způsob zveřejnění je nezodpovědný. Dalo by se to dokonce nazvat neetické, nebo bezohledné. Ale je to složitější než to. Vítejte v podivném, matoucím světě odhalení zranitelnosti.

Úplné vs Odpovědné zveřejnění

Existují dva populární způsoby, jak odhalit zranitelnosti dodavatelů softwaru.

První se nazývá úplné zveřejnění. Stejně jako v předchozím příkladu vědci okamžitě publikují svou zranitelnost v divočině, což dává prodejcům absolutně žádnou příležitost k uvolnění opravy.

Druhý se nazývá odpovědné zveřejnění, nebo nepravidelné zveřejnění. Tady výzkumník kontaktuje dodavatele před uvolněním chyby zabezpečení.

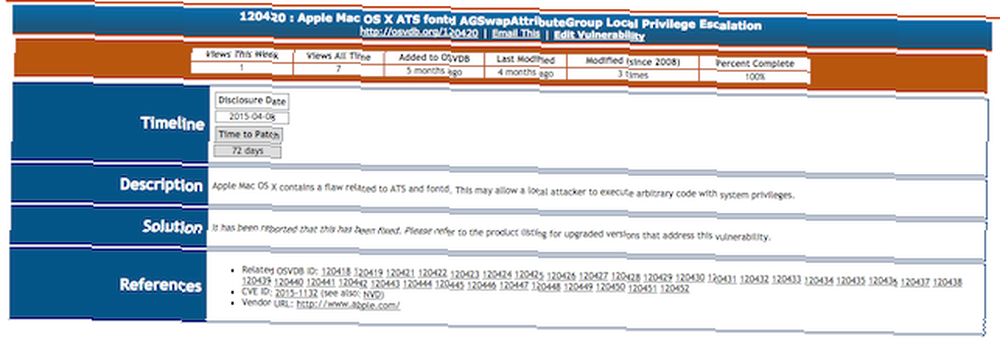

Obě strany se poté dohodnou na časovém rámci, ve kterém výzkumný pracovník slibuje, že tuto chybu zabezpečení nezveřejní, aby poskytl prodejci příležitost sestavit a uvolnit opravu. Toto časové období může být kdekoli od 30 dnů do roku, v závislosti na závažnosti a složitosti zranitelnosti. Některé bezpečnostní díry nelze snadno opravit a vyžadují, aby byly celé softwarové systémy znovu budovány od nuly.

Jakmile jsou obě strany spokojeny s vytvořenou opravou, bude chyba odhalena a přiděleno číslo CVE. Tyto jednoznačně identifikují každou chybu zabezpečení a tato chyba je archivována online na OSVDB.

Co se však stane, když vyprší čekací doba? No, jedna ze dvou věcí. Prodejce pak vyjedná rozšíření s výzkumným pracovníkem. Pokud však výzkumný pracovník není spokojen s tím, jak dodavatel odpověděl nebo se choval, nebo mají pocit, že žádost o prodloužení je nepřiměřená, může ji jednoduše publikovat online bez připravené opravy..

V oblasti bezpečnosti probíhají debaty o tom, která metoda zveřejnění je nejlepší. Někteří si myslí, že jedinou etickou a přesnou metodou je úplné odhalení. Někteří si myslí, že je nejlepší dát prodejcům příležitost k vyřešení problému před jeho uvolněním do přírody.

Jak se ukazuje, existují přesvědčivé argumenty pro obě strany.

Argumenty ve prospěch odpovědného zveřejnění

Podívejme se na příklad, kde bylo nejlepší použít odpovědné zveřejnění.

Když mluvíme o kritické infrastruktuře v kontextu Internetu, je těžké se vyhnout mluvení o protokolu DNS Jak změnit servery DNS a zlepšit zabezpečení Internetu Jak změnit servery DNS a zlepšit zabezpečení Internetu Představte si to - probudíte jednu krásnou ráno, nalijte si šálek kávy a posaďte se k počítači a začněte s prací na celý den. Než začnete skutečně ... To nám umožňuje překládat webové adresy čitelné člověkem (například makeuseof.com) na adresy IP.

Systém DNS je neuvěřitelně komplikovaný, a to nejen na technické úrovni. V tomto systému je hodně důvěry. Věříme, že když zadáme webovou adresu, budeme posláni na správné místo. O integritě tohoto systému prostě jde hodně.

Pokud by někdo mohl narušit nebo ohrozit požadavek DNS, existuje velké riziko poškození. Mohli například posílat lidi na podvodné stránky internetového bankovnictví, což jim umožňuje získávat podrobnosti o bankovnictví online. Mohli zachytit svůj e-mail a online provoz pomocí útoku člověk uprostřed a mohli si přečíst obsah. Mohli by zásadně narušit bezpečnost internetu jako celku. Strašidelné věci.

Dan Kaminsky je uznávaným bezpečnostním výzkumníkem s dlouhým pokračováním v hledání zranitelných míst ve známém softwaru. Nejznámější je však v roce 2008 objevení možná nejzávažnější zranitelnosti v systému DNS, jakou kdy byl nalezen. To by někomu umožnilo snadno provést útok na otravu mezipamětí (nebo spoofing DNS) na DNS serveru. Další technické podrobnosti této chyby zabezpečení byly vysvětleny na konferenci Def Con v roce 2008.

Kaminsky, který si byl dobře vědom důsledků uvolnění takové závažné chyby, se rozhodl to sdělit prodejcům softwaru DNS, kterých se tato chyba týká..

Bylo ovlivněno několik hlavních produktů DNS, včetně produktů vytvořených společnostmi Alcatel-Lucent, BlueCoat Technologies, Apple a Cisco. Tento problém se dotkl také řady implementací DNS, které byly dodány s některými populárními distribucemi Linux / BSD, včetně distribucí pro Debian, Arch, Gentoo a FreeBSD..

Kaminsky jim dal 150 dní na to, aby vytvořili opravu, a tajně s nimi spolupracovali, aby jim pomohli pochopit zranitelnost. Věděl, že tento problém je tak závažný a možné škody tak velké, že by bylo neuvěřitelně bezohledné jej veřejně uvolnit, aniž by prodejcům poskytlo příležitost vydat náplast.

Tuto chybu zranitelnosti náhodně unikla bezpečnostní firma Matsano v blogovém příspěvku. Článek byl stažen, ale byl zrcadlen a jednoho dne po zveřejnění byl využit tento způsob, jakým vás hacknou: Murky svět exploitujících sad Toto je způsob, jak vás hackují: Murky svět exploitujících kitů podvodníci mohou používat softwarové sady k zneužít zranitelnosti a vytvořit malware. Ale co jsou to vykořisťovací sady? Odkud přicházejí? A jak je lze zastavit? byl vytvořen.

Kaminskyho zranitelnost DNS nakonec shrnuje jádro argumentu ve prospěch odpovědného a rozloženého odhalení. Některá zranitelná místa - například zranitelnost v nultý den Co je chyba zabezpečení Zero Day? [MakeUseOf vysvětluje] Co je chyba zabezpečení nulového dne? [MakeUseOf vysvětluje] - jsou tak významné, že jejich veřejné uvolnění by způsobilo značné škody.

Existuje však také přesvědčivý argument pro to, aby nedošlo k předběžnému varování.

Případ úplného zveřejnění

Uvolněním zranitelnosti na otevřeném místě odemknete krabici pandory, kde nechvalní jednotlivci jsou schopni rychle a snadno vytvářet exploity a ohrožovat zranitelné systémy. Proč by se tedy někdo rozhodl udělat?

Existuje několik důvodů. Zaprvé, dodavatelé často reagují na bezpečnostní upozornění velmi pomalu. Tím, že účinně nutí ruku uvolněním zranitelnosti do přírody, jsou více motivováni rychle reagovat. Ještě horší je, že někteří mají tendenci nezveřejňovat, proč společnosti udržující porušení tajemství mohou být dobrou věcí, proč společnosti, které udržují porušení tajemství, může být dobrá věc. S tolika informacemi online se všichni obáváme možného narušení bezpečnosti. Ale tato porušení by mohla být v USA utajena, aby vás ochránila. Zní to šíleně, tak co se děje? skutečnost, že dodávali zranitelný software. Úplné zveřejnění je nutí, aby byli k zákazníkům upřímní.

Rovněž to však spotřebitelům umožňuje informovaně se rozhodovat, zda chtějí nadále používat konkrétní zranitelný kus softwaru. Představoval bych si, že by většina nebyla.

Co chtějí prodejci??

Prodejci nemají rádi úplné zveřejnění.

Koneckonců, je to pro ně neuvěřitelně špatný PR, což ohrožuje jejich zákazníky. Snažili se lidi motivovat k tomu, aby odhalili zranitelnosti odpovědně, i když se jedná o programy o odměnách za chyby. Tito byli pozoruhodně úspěšní, s Google platit 1.3 milión dolarů $ jediný v roce 2014.

Ačkoli stojí za zmínku, že některé společnosti - jako Oracle Oracle chce, abyste přestali posílat jejich chyby - tady je důvod, proč je to bláznivé Oracle chce, abyste přestali posílat jejich chyby - tady je důvod, proč je to blázen Oracle je v horké vodě přes zavádějící blogový příspěvek vedoucím bezpečnosti , Mary Davidsonová. Tato demonstrace toho, jak se filozofie zabezpečení Oracle odchyľuje od hlavního proudu, nebyla v komunitě zabezpečení přijata dobře - - odradit lidi od provádění bezpečnostního výzkumu jejich softwaru.

Stále však budou lidé, kteří trvají na úplném odhalení, a to buď z filozofických důvodů, nebo pro vlastní zábavu. Žádný program odměny za chyby, bez ohledu na to, jak velkorysý, tomu nemůže čelit.