Joseph Goodman

0

3249

459

Existuje přijatá moudrost, pokud jde o vyhýbání se 7 společných tipů, které vám pomohou vyhnout se chycení malwaru 7 Společných tipů, které vám pomohou vyhnout se chycení malwaru Internet umožnil hodně. Přístup k informacím a komunikace s lidmi z daleka se stala hračkou. Zároveň nás však může zvědavost rychle vést dolů do temných virtuálních uliček ... nakažení 10 kroků, které byste měli udělat, když objevíte malware na vašem počítači je bezpečné místo pro trávení našeho času (kašel), ale všichni víme, že v každém rohu jsou rizika. E-mail, sociální média, škodlivé weby, které fungovaly… s malwarem. Neinstalujte software z webů, kterým nevěříte. Ujistěte se, že váš počítač je aktuální, opravený a že veškerý nainstalovaný software používá nejnovější aktualizace. Neotvírejte žádné podezřelé přílohy, bez ohledu na to, kdo vám je pošle. Ujistěte se, že máte aktuální antivirový systém. Taková věc.

Protože se přístup k internetu, e-mail a bezdrátové technologie postupně rozšířily, museli jsme se přizpůsobit, abychom se chránili před škodlivým softwarem a hackery. S každou novou hrozbou, která se objeví, se naše přijatá moudrost aktualizuje.

S ohledem na to se možná ptáte, jaký je další logický krok v distribuci škodlivého softwaru a v ohrožení počítačů? Co kdybych vám řekl, že je možné vzdáleně ohrozit počítač, který nebyl připojen k síti? A jen pro správnou míru, co kdybych vám řekl, že tento malware byl předán pomocí nepravděpodobného média počítačových reproduktorů a mikrofonů?

Možná si myslíte, že mě docela šílím, ale ve skutečnosti je pravděpodobnější, než si myslíte. Tady je důvod.

BadBIOS

Dragos Ruiu je analytik počítačové bezpečnosti a hacker se sídlem v Kanadě. Ve svém profesním životě pracoval pro řadu obrů IT, včetně Hewlett Packard a Sourcefire, který byl nedávno prodán americkému síťovému gigantu Cisco. Je to muž, který stojí za neslavnou hackerskou soutěží Pwn2Own ve Vancouveru v BC, kde jednotlivci zaměřující se na bezpečnost hledají vážné zranitelnosti v populárních webových prohlížečích, operačních systémech mobilních telefonů a operačních systémech. Je samozřejmé, že se jedná o muže s rodokmenem pro dokonalost v počítačové bezpečnosti.

Před třemi lety si všiml něčeho znepokojujícího. Jeho Macbook Air (provozující čerstvě nainstalovanou kopii OS X) spontánně aktualizoval svůj firmware. Ještě znepokojivější, když se pokusil zavést systém z DVD-ROM, jeho stroj odmítl. Začal si všímat, že data a konfigurační soubory byly smazány a aktualizovány bez jeho pokynů.

Během několika příštích měsíců si Dragos všiml řady dalších událostí, které lze označit pouze za nevysvětlitelné. Stroj, na kterém byl spuštěn notoricky bezpečný systém OpenBSD, seriózně začal upravovat svá nastavení, opět bez Dragosovy instrukce nebo podnětu. Začal si všímat provozu vysílaného z počítačů, kde byly odstraněny jejich síťové a Bluetooth karty, což by jinak nebylo možné.

Během následujících tří let tyto infekce nadále morem Dragosovy laboratoře navzdory jeho lepšímu úsilí. Dokonce i po vyčištění počítače, odstranění jeho síťových schopností a instalaci nového operačního systému by se vrátil k předchozímu podezřelému chování.

Dragos pracně zdokumentoval svůj výzkum tohoto malwaru, který nazval BadBIOS. Můžete číst sledovat jeho upínací účet na Facebooku a Twitteru.

Výzkum

Michael Hanspach a Michael Goetz jsou dva vědci ve vysoce slavném německém akademickém středisku, Fraunhofer Society pro pokrok v aplikovaném výzkumu. Ve vydání časopisu Journal of Communications v listopadu 2013 vydali akademický příspěvek nazvaný „O skrytých akustických sítích ve vzduchu“.

Tento dokument pojednává o některých technologiích, které mohou odhalit Dragos Ruiu, včetně toho, jak lze malware šířit přes „vzduchové mezery“. Jejich výzkumné útoky dříve chápané, jak izolace infikovaného počítače zajišťuje zabezpečení sítě replikováním toho, co Ruiu viděl ve své laboratoři.

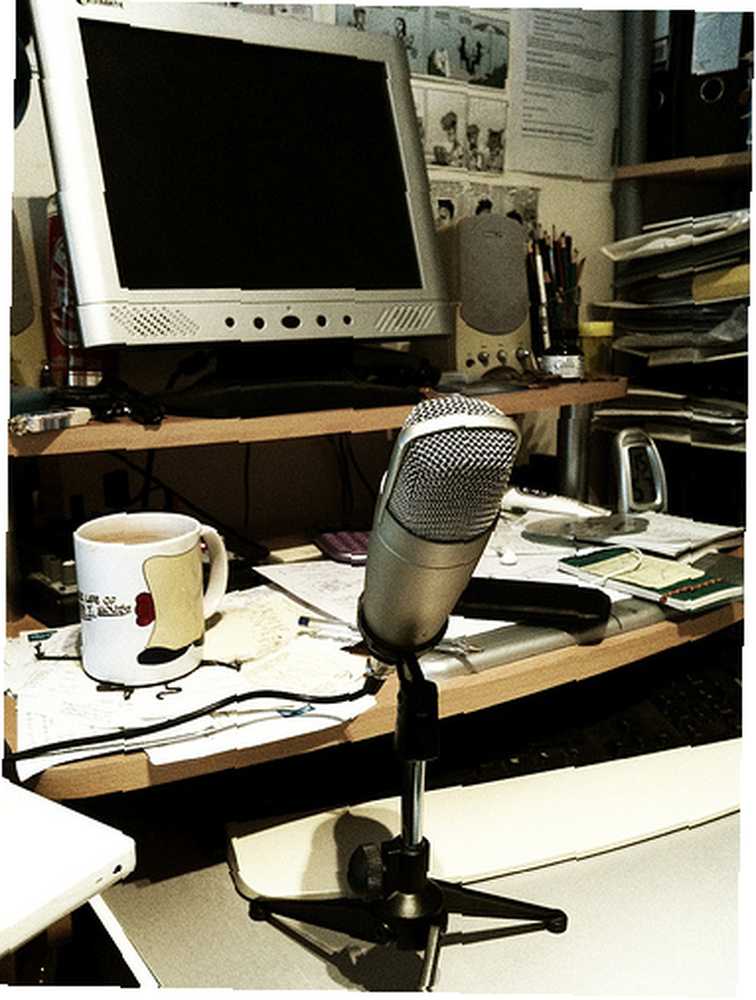

Pomocí off-the-shelf počítačů a akustické komunikace dokázali přemostit několik počítačů a proměnit je v ad-hoc síť, která dokáže přenášet data přes množství chmele. Dokonce použili tuto zajímavou technologii jako klíčový záznamník, přičemž úhozy kláves byly přenášeny útočníkovi o mnoho míst dále, přičemž každý úder klíčů byl veden přes více místností a reproduktory a mikrofony nalezené na většině moderních přenosných počítačů..

Výzkum Hanspacha a Goetze závisí na něčem, co se nazývá „Obecný aplikační jazyk pod vodou“ nebo GUWAL, což je “operační aplikační jazyk pro taktické zasílání zpráv v podvodních sítích s malou šířkou pásma.”, a může přenášet data rychlostí 20 bitů za sekundu. Latence není nikde blízko rychlostí, které byste očekávali od tradičního připojení měděné nebo optické sítě, přičemž každý skok po síti trvá přibližně šest sekund..

Skutečný svět

Je zásadní zdůraznit, že tvrzení Ruiu nebyla nezávisle podložena a že výzkum Hanspacha a Goetze je právě tím - výzkumem. Vytvořili (masivně působivý) důkaz konceptu a jejich výzkumná práce je fascinujícím přečtením. V současné době však neexistuje žádný známý malware, který by se podobal.

To znamená, že není důvod, abyste začali připojovat otvory pro mikrofon a odpojovat reproduktory. S tím bylo řečeno, co v bezpečnostním prostředí budoucnosti je, že někdo hádá.

Chtěl bych poděkovat Robertovi Wallace za jeho neocenitelnou pomoc při zkoumání tohoto článku. Také bych rád slyšel vaše myšlenky. Co si myslíte o šíření malwaru na mikrofony a reproduktory v budoucnu? Dejte mi vědět v komentářích níže.

Obrazové kredity: #Fail (sk8geek), Bios Setup (Nick Grey), Bloody Virus (Cheryl Cox), Podcasting (šlechtice)