Mark Lucas

0

4763

1147

Malware je obvykle velmi specifický v tom, co dělá s vaším PC, ať už se jedná o zobrazování reklam, převzetí domovské stránky vašeho prohlížeče a vyhledávací lišty, nebo otravování, abyste zaplatili za nějaký falešný antivirus. Únos však může být mnohem ničivější, což hackerovi poskytuje vzdálený vzdálený přístup k celému počítači.

Malware je obvykle velmi specifický v tom, co dělá s vaším PC, ať už se jedná o zobrazování reklam, převzetí domovské stránky vašeho prohlížeče a vyhledávací lišty, nebo otravování, abyste zaplatili za nějaký falešný antivirus. Únos však může být mnohem ničivější, což hackerovi poskytuje vzdálený vzdálený přístup k celému počítači.

Toto je svatý grál toho, jak hackeři hackují, takže je důležité pochopit, jak k tomu může dojít a co můžete udělat, abyste se chránili.

Sociální inženýrství

Jedná se o nejběžnější metodu útoku a před tímto studeným počítačovým technikem jsme dali úplný přehled o jednom takovém postupu: Nepokládejte se za podvod jako tento [Výstraha před podvodem!] a Scam Like This [Scam Alert!] Pravděpodobně jste už slyšeli termín "ne podvod scammer", ale já jsem vždycky rád "ne podvod tech spisovatel" sám. Neříkám, že jsme neomylní, ale pokud váš podvod zahrnuje internet, Windows ..., zahrnující podvodnou technickou podporu, která vypadá takto:

- “Ahoj, jsem z bezpečnostního týmu společnosti Microsoft a ve vašem počítači se systémem Windows jsme zjistili varování před viry”

- Instruují vás, abyste otevřeli prohlížeč událostí, kde na vás čeká spousta varovných zpráv, což dokazuje, že musí být něco špatně!

- Nabízejí to opravit za vás, stačí jít na tento web vzdálené podpory a stáhnout software pro dálkové ovládání.

- Získají kontrolu nad počítačem a pokračují v provádění bezvýznamných oprav, jako je otevírání dialogů vlastností souborů.

- Přihlašovací údaje jsou předávány do zločinecké sítě, která má nyní plný přístup k vašemu počítači, kdykoli si to přejí, a uklizená provize se platí muži, který uskutečnil hovor.

Falešný podvod technické podpory není jediným způsobem, jak k tomu může dojít - pokud necháte počítač v rukou někoho, komu nelze úplně důvěřovat, vždy je možné nainstalovat software backdoor. Ačkoli nejsou zaznamenány žádné případy, Nejlepší nákup zaměstnanec byl nalezen krádež úchvatných obrázků z počítače uživatele - takže není nic, co by zastavilo nepoctivých techniků při instalaci trojského softwaru.

Zatímco nečestní technici jsou jistě vzácní - falešný podvod technické podpory je příliš rozšířený a já osobně jsem se musel vypořádat s následky na rodinných strojích, na které upadli. Klíčem k ochraně sebe a své rodiny je vzdělání - vysvětlete méně technicky způsobilým přátelům a rodině, že tato volání technické podpory jsou falešná Co je falešná technická podpora a proč byste neměli důvěřovat všemu, co na Google vidíte Co je falešná technická podpora a proč byste neměli • Důvěřujte všemu, co na Googlu vidíte Sedíte doma a staráte se o své podnikání. Náhle zazvoní telefon. Vyberete to a je to Microsoft (nebo Norton, nebo Dell, nebo ...). Konkrétně jde o podpůrného inženýra a má obavy - zajímá… a měli by prostě zavěsit.

U počítačů pro jednoho uživatele je také pravděpodobné, že ve výchozím nastavení používají účet správce. Nejbezpečnější by bylo vytvořit omezený uživatelský účet, který by je mohl používat každý den, a požádat je, aby nikdy nepoužívali účet správce, aniž by s vámi mluvili nejprve.

Také si všimněte, že zatímco společnost Microsoft vám nikdy osobně nezavolá, občas kontaktují domácí uživatele - ale pouze prostřednictvím svého poskytovatele internetových služeb, aby mohli potvrdit, že jsou stávající zákazníci, a nikdy nebudou účtovány poplatky. Stalo se to nedávno v roce 2010, když společnost Microsoft zahájila čištění 6,5 milionu počítačů botnetu, k nimž byly připojeny.

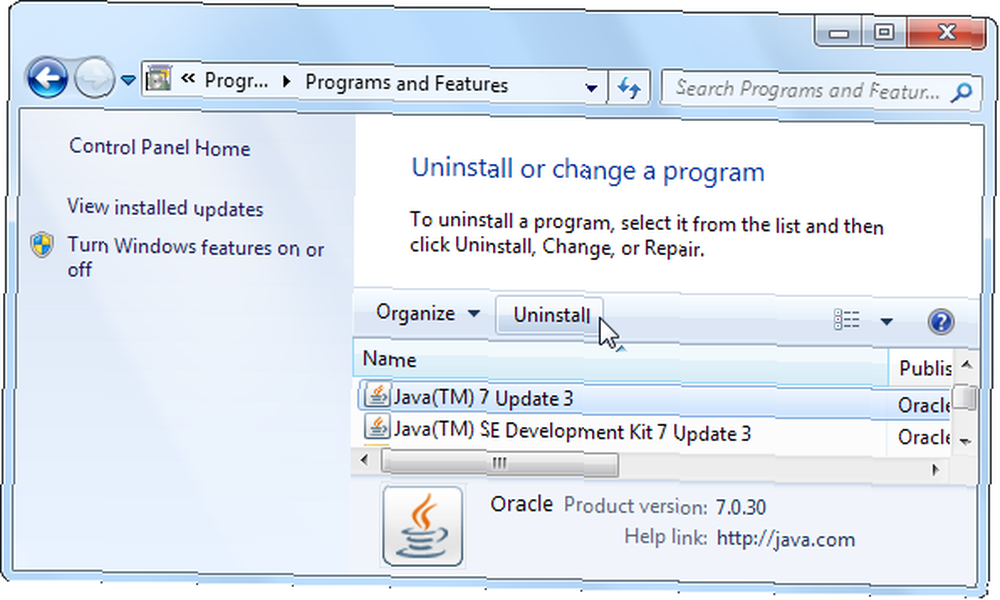

Zranitelnosti prohlížeče - Flash a Java

Moderní prohlížeče jsou samy o sobě poměrně bezpečné. Chrome a v poslední době další provozují karty webových stránek ve svém vlastním prostředí izolovaném prostředí, kde v místním souborovém systému nelze provádět žádné změny. Pluginy, jako je Java, však fungují i mimo tuto karanténu, takže se i nadále jedná o obavy.

Pokud jsou tyto pluginy povoleny a nejsou blokovány prohlížečem, může být škodlivý kód Java nebo Flash spuštěn ihned po návštěvě infikovaného webu nebo dokonce načten prostřednictvím nedůvěryhodné reklamní sítě důvěryhodného webu..

Naštěstí je většina těchto problémů zmírněna jednoduše:

- spuštění nejnovější verze prohlížeče.

- stále aktuální.

- umožňující “kliknutím přehrajte” (takže kód se nespouští automaticky).

- úplné odinstalování Java pluginu.

Ve skutečnosti žádný slušný web již Java nepoužívá (poznámka: Jáva a Javascript jsou zcela odlišné) a průměrný domácí uživatel nespouští Java aplikace.

Chris vysvětlil problém zabezpečení pluginu prohlížeče Pluginy prohlížeče - jeden z největších bezpečnostních problémů na webu dnes [Stanovisko] Pluginy prohlížeče - jeden z největších bezpečnostních problémů na webu dnes [Stanovisko] Webové prohlížeče jsou mnohem bezpečnější a zpřísněné proti útokům v průběhu let. Velkým problémem zabezpečení prohlížeče v těchto dnech jsou pluginy prohlížeče. Nemyslím rozšíření, která nainstalujete do svého prohlížeče ... dříve, takže vás tam ukážu způsoby, jak deaktivovat nebo zkontrolovat konkrétní prohlížeč a nastavení.

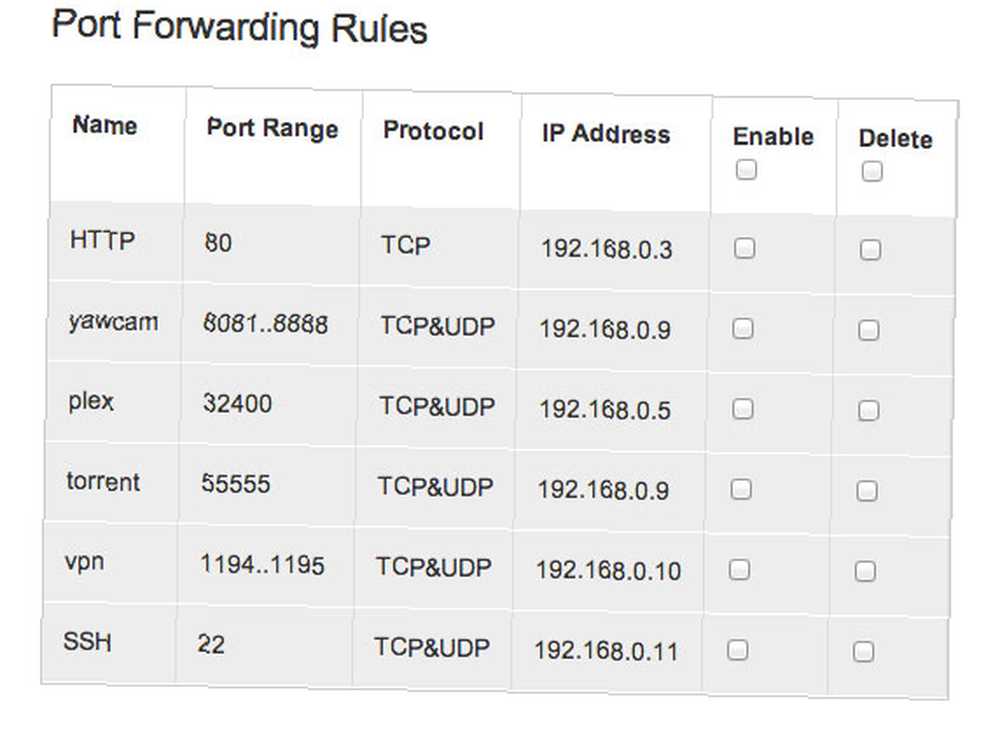

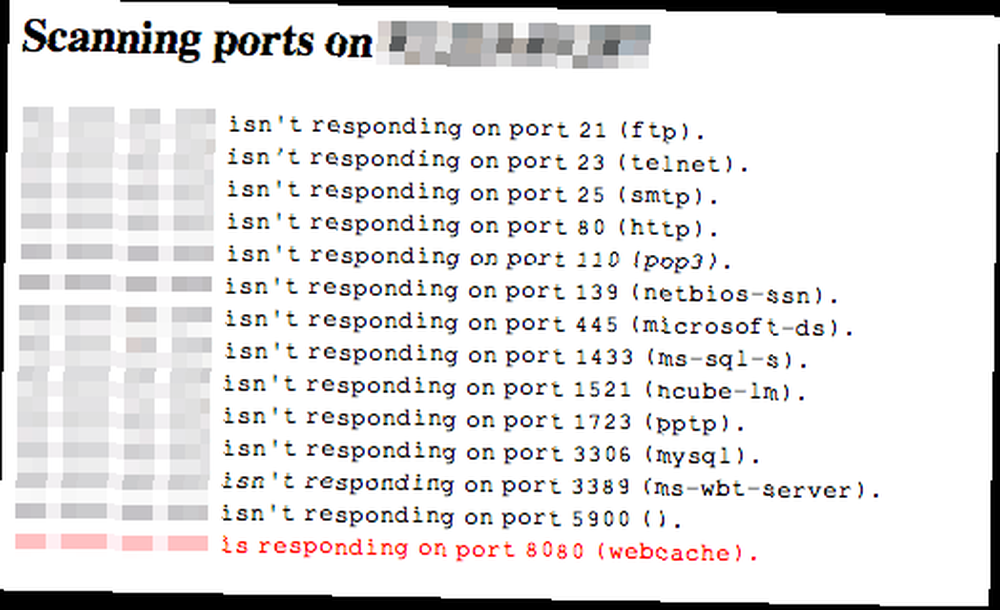

Skenování portů

Tento seznam uvádím naposledy, protože je nejmenší pravděpodobné, že ovlivní domácí počítače připojené přes router. Pokud jste si přečetli naše vysvětlení toho, co je předávání portů, co je to předávání portů a jak mi může pomoci? [MakeUseOf vysvětluje] Co je přesměrování portů a jak mi může pomoci? [MakeUseOf vysvětluje] Plačete trochu dovnitř, když vám někdo řekne, že existuje problém s přesměrováním portů, a proto vaše nová lesklá aplikace nebude fungovat? Váš Xbox vám nedovolí hrát hry, vaše stahování torrentů odmítne ..., pochopíte, že k otevření portu je vyžadována jakákoli aplikace, která potřebuje přijímat informace přes síť. Někdy jsou předdefinovány - například webový server na portu 80 - a jindy jsou jen náhodné. Ve výchozím stavu jsou nepoužívané porty uzavřeny, takže zde vznikají potíže při předávání portů.

Pokud chcete spustit webový server z domácího počítače, budete muset nakonfigurovat směrovač konkrétně tak, aby přijímal příchozí provoz na portu 80 a předával jej do počítače. Některé aplikace a zařízení používají uPnP, který tuto konfiguraci otevírácích portů zpracovává podle potřeby. Máte-li například Xbox 360 a pravidelně hrajete online, používá se to k dynamické konfiguraci portů.

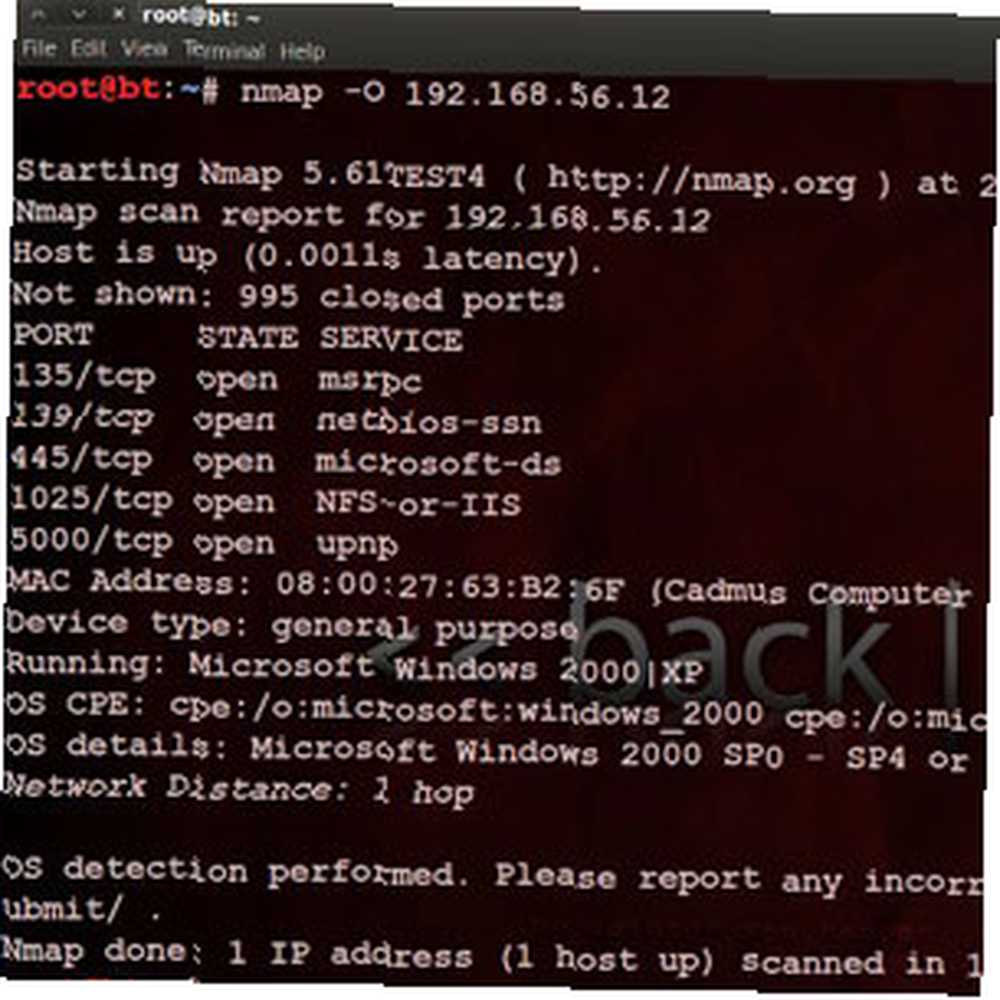

Mapování portů zahrnuje hacker, který skenuje váš router z vnějšku a systematicky mluví ke každému číslu portu a hledá otevřené služby. Jakmile jsou služby nalezeny, hacker je schopen zkontrolovat určité vlastnosti, které identifikují verzi spuštěného softwaru (“softwarové stopy”). Verze je poté porovnána s databází známých zranitelných míst, a pokud je nalezena shoda, mohou pokračovat ve zneužití. Ačkoli to zní pracně, v praxi je to jediný nástroj pro skenování, křížovou kontrolu a doručení exploitu.

Pokud neděláte věci, jako je nastavení vlastních síťových serverů a provádění ručního předávání portů, je nepravděpodobné, že jste náchylní k jednoduchému skenování portů. Pokud jste však zvědaví, jaké porty jsou Ve vaší domácí síti je k dispozici rychlý internetový nástroj, i když jste omezeni na standardní porty a 500 dalších. Pokud provozujete Linux, vyzkoušejte nástroj nmap pro podrobnější test.

Výjimkou z ochrany routerem je připojení k veřejné síti Wi-Fi. Jste umístěny ve stejné síti jako všichni ostatní a každý z nich by mohl spustit skener portů, který hledá zranitelné služby.

Matt konečně napsal skvělého průvodce PDF - HackerProof, váš průvodce zabezpečením počítače - což by mělo být považováno za základní čtení na toto téma.

Už jste někdy nechali váš počítač unesený, a pokud ano, co se stalo? Víte, jak se dostali?