Peter Holmes

0

2381

467

Pokud je váš WiFi unesen špinavými shnilými zloději - ukázal jsem vám, jak to zkontrolovat před tím, jak zkontrolovat, zda někdo ukradl vaši WiFi a co můžete udělat, jak zkontrolovat, zda někdo ukradne vaši WiFi a co můžete udělat O tom - co můžete udělat pro to, abyste se dostali zpět, nebo se dozvíte něco více o tom, kdo je za to zodpovědný? Nebo spíše, pokud hacker získal přístup k vaší wifi síti, jaké nepříjemné věci by pro vás mohly udělat?

Pokud je váš WiFi unesen špinavými shnilými zloději - ukázal jsem vám, jak to zkontrolovat před tím, jak zkontrolovat, zda někdo ukradl vaši WiFi a co můžete udělat, jak zkontrolovat, zda někdo ukradne vaši WiFi a co můžete udělat O tom - co můžete udělat pro to, abyste se dostali zpět, nebo se dozvíte něco více o tom, kdo je za to zodpovědný? Nebo spíše, pokud hacker získal přístup k vaší wifi síti, jaké nepříjemné věci by pro vás mohly udělat?

V tomto tutoriálu dnes představím několik nízkoúrovňových, ale děsivých nástrojů, které můžete spustit ve vaší ohrožené síti. Pokud jste nebyli dost paranoidní, staňte se opravdu paranoidním sledováním příhod a odchodů vaší sítě pomocí WallWatcher & DD-WRT Staňte se opravdu paranoidním sledováním příchodů a odchodů vaší sítě pomocí WallWatcher & DD-WRT Pokud máte přístup ke směrovači a je to možné Chcete-li zaznamenat aktivitu, je poměrně snadné sledovat vše, co se děje, a pokusit se najít nějakou nevhodné činnosti. Dnes bych vám chtěl ukázat ... poté, co jsem vám ukázal, jak prolomit síť WEP za 5 minut Jak prolomit svou vlastní síť WEP, abyste zjistili, jak je nejistá, jak je skutečně prolomena vaše vlastní síť WEP, aby zjistila, jak Nejisté to opravdu je Neustále vám říkáme, že používání WEP k „zabezpečení“ vaší bezdrátové sítě je opravdu bláznivá hra, ale lidé to stále dělají. Dnes bych vám chtěl přesně ukázat, jak nejistá je WEP, do ... minulého týdne budete po dnešku.

Předpoklady

- Tyto aplikace budou fungovat pouze v síti Wi-Fi, která je otevřená nebo má ohrožené zabezpečení WEP, pro které máte přístupové heslo.

- Backtrack5 Security Linux Live-CD: Pokud jste obeznámeni s procesem zavádění a jak se dostat do GUI, přečtěte si minulý týden tutoriál Jak prolomit svou vlastní síť WEP a zjistit, jak nejistě to je, jak prolomit svůj vlastní WEP Síť, aby zjistila, jak je to opravdu neisté Neustále vám říkáme, že používání WEP k „zabezpečení“ vaší bezdrátové sítě je opravdu bláznivá hra, přesto ji lidé stále dělají. Dnes bych vám chtěl ukázat, jak opravdu je nejistá WEP, tím, že ... jak hackujete vaši WEP síť.

- Bezdrátová karta, která podporuje režim sledování (kde zachycuje všechny pakety v síti).

Poznámka: Toto není jediný způsob, jak vyčarovat pakety na wifi, ale pokud jde o mě, je to nejjednodušší pro začátečníky a skládá se ze skutečně pouze několika příkazů shellu, aby se zobrazily výsledky. To rozhodně není nejkomplexnější nebo nejúčinnější způsob, jak dělat věci, a existují určité nevýhody a omezení, o kterých budu diskutovat vedle každé utility.

Dnes budeme pokrývat 3 různé obslužné programy na základní úrovni, abychom zjistili, co se děje: urlsnarf, webspy a driftnet.

Nastavení

Spusťte systém Backtrack5, jak bylo popsáno minulý týden. Než budete pokračovat, ujistěte se, že máte někde níže uvedené informace:

- BSSID (Adresa Mac) vaší cílové sítě.

- NÁZEV vaší cílové sítě.

- KANÁL číslo, na kterém síť pracuje (1-12).

- WEP klíč (v případě potřeby).

Začněte umístěním vaší wifi karty do režimu sledování na určeném kanálu pomocí:

airmon-ng start wlan0 [kanál]

Nahradit wlan0 s názvem vašeho bezdrátového zařízení - iwconfig vám to řekne, pokud to ještě nevíte - as příslušným [kanál] tam také (nezahrnujte závorky). Nyní byste měli mít rozhraní mon0 pro monitorování síťového provozu.

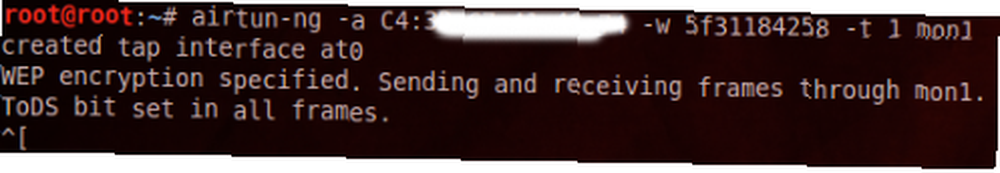

Protože pakety musí být dešifrovány za běhu, musíme je spustit pomocí obslužného programu airtun-ng, který nám poskytne živý proud dešifrované pakety jak je vidí v síti, ve vhodném formátu pro některé další aplikace, které dnes používáme. Zadejte následující příkaz a nahraďte své údaje:

airtun-ng -a [bssid] -w [heslo] -t 1 mon0

Vynechejte -wbit, pokud to děláte na otevřené síti Wi-Fi. Měli byste vidět něco podobného, pokud je to úspěšné.

Nástroj vytvořil nový proud síťového zařízení s názvem at0, které musíme aktivovat pomocí jiného příkazu (k tomu otevřete nový terminál a nezavírejte ten běžící airtun-ng):

ifconfig at0 nahoru

Dobře, nastavení je kompletní, do 2. fáze.

URLSnarf

Tím se zobrazí seznam všech webů navštívených uživateli v síti, takže v reálném čase uvidíte, které weby procházejí také.

urlsnarf -i at0

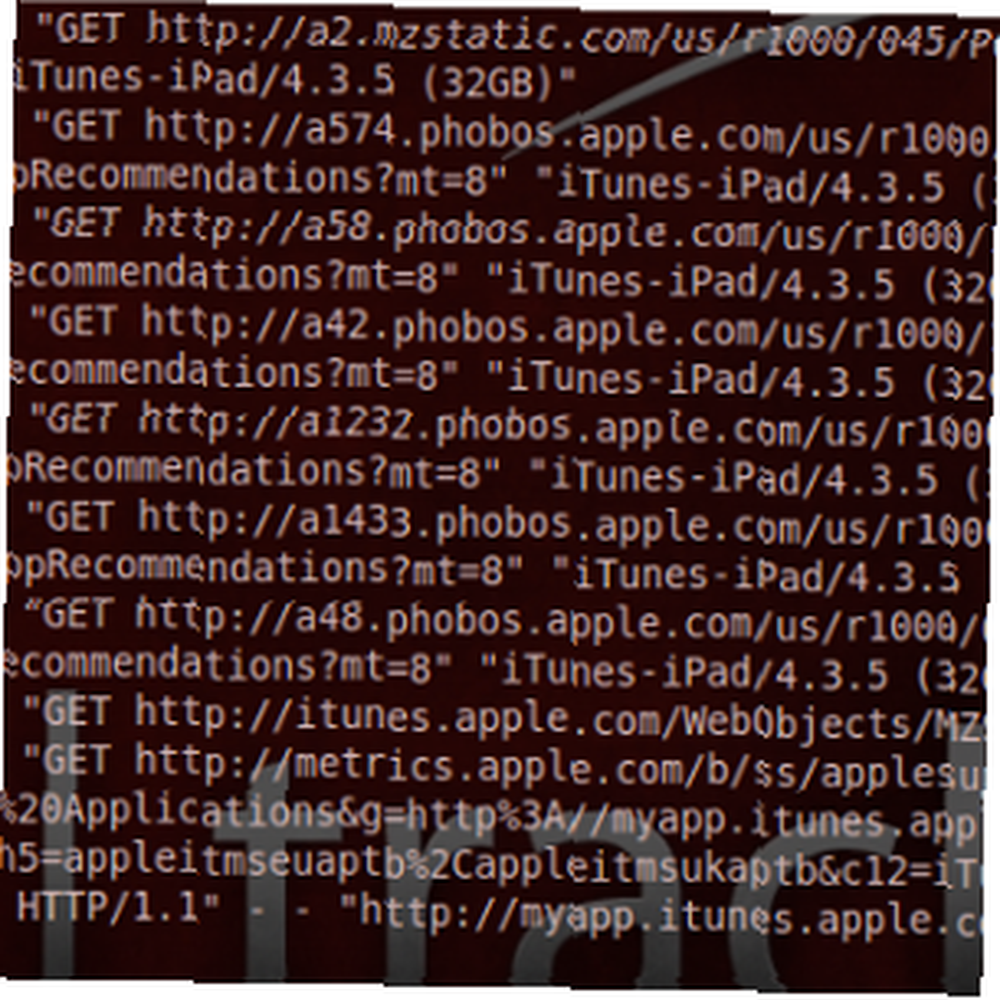

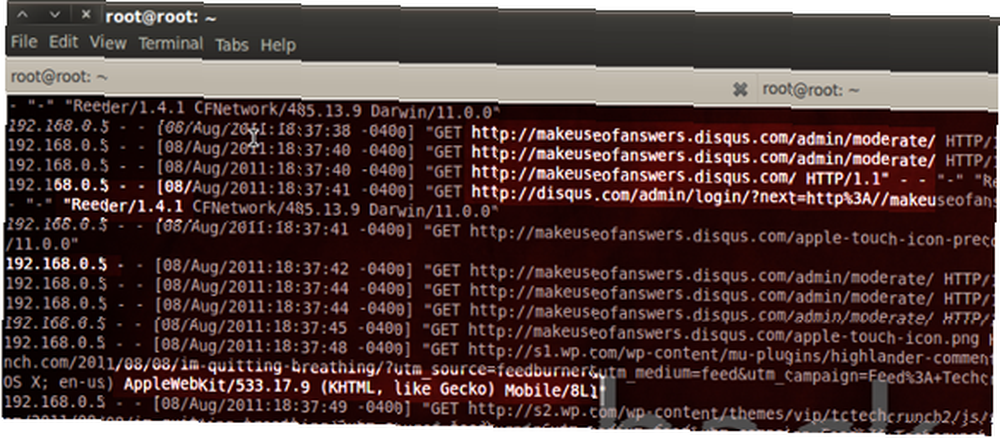

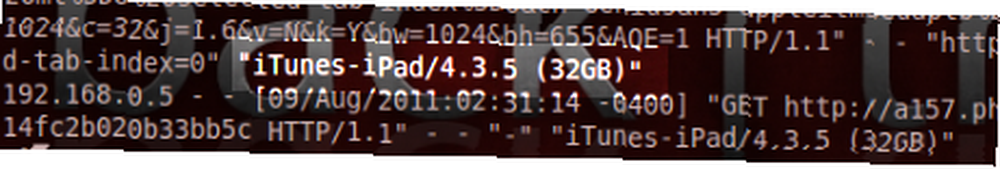

Bude to však také vydávat spoustu hluku, protože každý navštívený web vede k mnoha požadavkům na různá místa. Zde je snímek mého prohlížení obchodu iTunes. Rychlý pohled na seznam mi řekne:

- Uživatel je na IP adrese 192,166,5 (užitečné pro zjištění více později)

- Žádost přichází z iPadu 32GB.

- Přesně které adresy URL se načítají.

- Uživatel prošel řadou mobilních aplikací, jako je Mobile Safari, Reeder (aplikace Google Reader) a obchod iTunes..

U více uživatelů by mohlo být obtížné zjistit, na které požadavky se kdo vztahuje, ale existují další filtry, do kterých se nedostanu. Prozatím je to dost děsivé.

DriftNET

Tento se používá k zachycení obrázků, které se stahují z webových stránek apod., A je to skoro stejně voyeuristické, jak můžete získat.

driftnet -v -i at0

Poznámka: -proti není potřeba, ale zobrazuje textový výstup v okně konzoly, který bych raději věděl, že funguje nebo něco našel. Není to zdaleka dokonalé - během testů jsem zjistil, že má sklon pouze shromažďovat menší obrázky, pravděpodobně proto, že se jim nepodařilo plně chytit pakety pro větší JPG a podobně, ale přesto je efektivní. Zde jsem procházel slavný čínský web pro streamování filmů.

Určitě to nezbírá všechno, ale mohu vás ujistit, že pokud procházejí k určitému pR0n web, který začíná Red a končí Tube, o tom se dozvíte.

WebSpy

I když dávám přednost formátu souboru protokolu URLSnarf, tento nástroj se ve skutečnosti pokusí zrcadlit, co uživatel v počítači prohlíží. V praxi to nefunguje tak dobře, jak jsem doufal, ale přesto je to zajímavé. Musíte však zacílit na konkrétní IP adresu uživatele v síti - kterou byste měli mít přes URLSnarf, poté zadejte následující:

webspy -i at0 [cílová ip adresa]

V jiném terminálu spusťte Firefox pomocí:

Firefox &

Teoreticky bude vše, co navštíví, zrcadleno do místního prohlížeče Firefox. Ve skutečnosti jsem zjistil, že by to otevřelo nové okno prohlížeče pro každou žádost, kterou webová stránka vytvořila - takže web, jako je MakeUseOf, by mohl otevřít nové karty pro různé inzerenty, a komentáře Disqus - přidané, k nimž by se některé stránky otevíraly pouze pomocí IP adresy. Určitě dobrá zábava a některé weby fungují podle očekávání, ale mají omezené využití v reálném světě.

Závěr:

Spuštění těchto nástrojů ve vaší vlastní síti, aby bylo vidět, kdo ukradl vaši wifi a co s tím dělají, je pravděpodobně přijatelné, ale jakmile je začnete provozovat ve veřejných prostorech (jako někdo s tímto rámečkem wifi, který zachytí provoz z otevřených WiFi spotů) ), zadáte zcela novou oblast nezákonností. Nebo ano? Ve skutečnosti je docela snadné zabezpečit provoz i na otevřené síti Wi-Fi tunelem všeho prostřednictvím VPN nebo tak podobně, takže doufám, že vám to právě ukáže, jak nebezpečné sítě WEP a otevřené wifi mohou být ve skutečnosti. Před tím, než skočíte na místní, přemýšlejte dvakrát “internet zdarma” Zdá se, že někdo vysílá pro zábavu. V příštích týdnech plánuji prozkoumat další podvody s wifi, takže zůstaňte naladěni a hrajte na bezpečné lidi.

Jako vždy můžete bez obav komentovat a klást otázky nebo se obrátit na naši podpůrnou komunitu, kde vám poskytne radu a nesouvisející otázky..