Peter Holmes

0

3238

786

Až uslyšíte “narušení bezpečnosti,” na co vzpomínáte? Zlovolný hacker sedí před obrazovkami s Matrice streamování digitálního textu? Nebo teenager v suterénu, který za tři týdny neviděl denní světlo? A co mocný superpočítač, který se pokouší proniknout do celého světa?

Skutečností je, že všechny tyto situace mohou sestoupit do jednoho jednoduchého aspektu: skromného, ale životně důležitého hesla. Pokud má někdo vaše heslo, je to v podstatě konec hry. Pokud je vaše heslo příliš krátké nebo snadno uhádatelné, je konec hry. A když dojde k narušení bezpečnosti, můžete uhodnout, co zločinní lidé hledají na temné síti. To je správně. Vaše heslo.

K hackování hesel se používá sedm běžných taktik. Podívejme se na to.

1. Slovník

Nejprve v běžné příručce pro hackování hesel je útok na slovník. Proč se tomu říká slovníkový útok? Protože automaticky zkouší každé slovo v definovaném “slovník” proti heslu. Slovník není přesně ten, který jste použili ve škole.

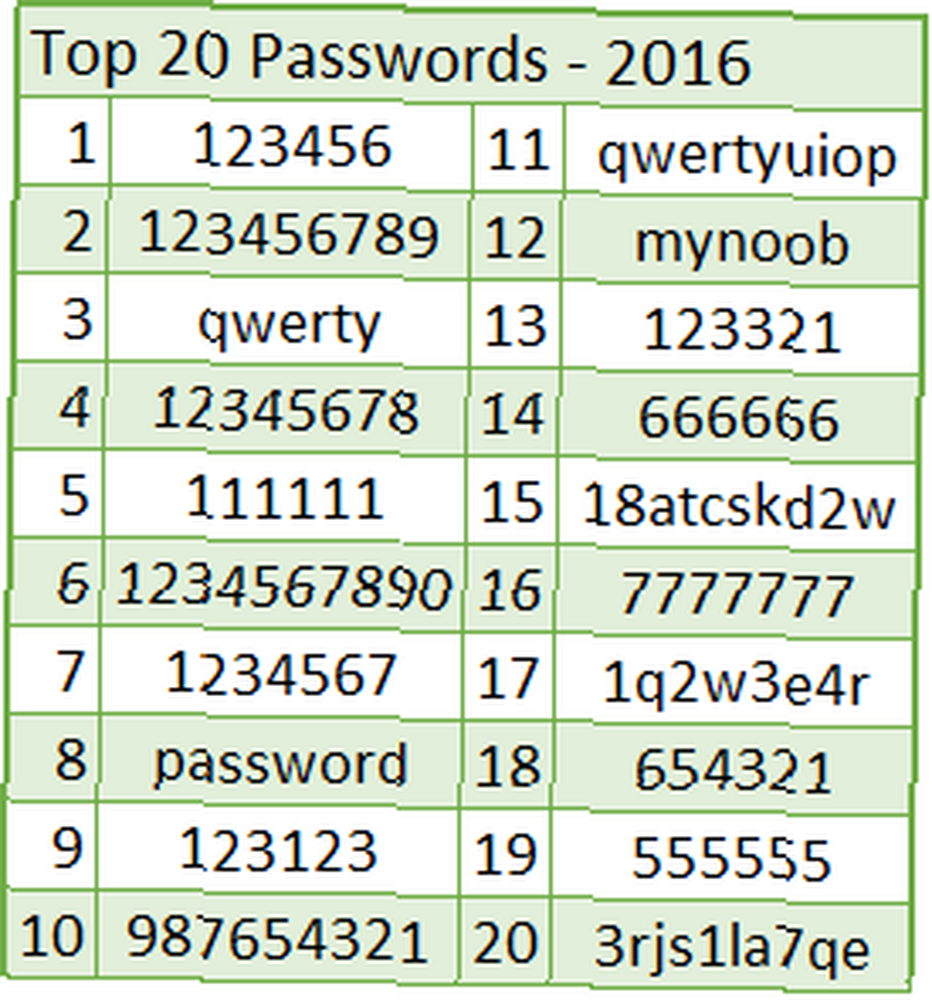

Ne. Tento slovník je vlastně malý soubor, který bude také obsahovat nejčastěji používané kombinace hesel. To zahrnuje 123456, qwerty, heslo, mynoob, princeznu, baseball a klasiku všech dob, hunter2.

Klady: rychle, obvykle se odemkne nějaký žalostně chráněné účty.

Nevýhody: i mírně silnější hesla zůstanou v bezpečí.

Zůstaňte v bezpečí: používat silné heslo pro jedno použití pro každý účet ve spojení s aplikací pro správu hesel. (Toto vás také ochrání před postřikem hesla.) Správce hesel umožňuje ukládat vaše další hesla do úložiště. Poté můžete použít jediné, směšně silné heslo pro každý web. Podívejte se na náš přehled Správce hesel Google Správce hesel Google: 7 věcí, které musíte znát Správce hesel Google: 7 věcí, které musíte znát Hledáte správce hesel? Zde je důvod, proč byste to měli udržovat jednoduchý a spolehnout se na Správce hesel Google Chrome. začít s tím.

2. Brutální síla

Dále uvažujeme útok hrubou silou, při kterém útočník vyzkouší všechny možné kombinace postav. Pokusená hesla budou odpovídat specifikacím pro pravidla složitosti, např. včetně jednoho velkého a malého písmene, desetinných míst Pi, objednávky pizzy atd.

Útok hrubou silou také nejprve vyzkouší nejčastěji používané kombinace alfanumerických znaků. Patří sem dříve uvedená hesla a také 1q2w3e4r5t, zxcvbnm a qwertyuiop.

Klady: teoreticky bude crack heslo pomocí vyzkoušení každé kombinace.

Nevýhody: v závislosti na délce hesla a obtížnosti by to mohlo trvat velmi dlouho. Zahoďte několik proměnných, jako je $, &, , nebo] a úkol se stává nesmírně obtížným.

Zůstaňte v bezpečí: vždy používejte variabilní kombinaci znaků a pokud je to možné, přidejte další symboly ke zvýšení složitosti. 6 tipů pro vytvoření nerozbitného hesla, které si můžete pamatovat 6 tipů pro vytvoření nerozbitného hesla, které si můžete pamatovat Pokud vaše hesla nejsou jedinečná a nerozbitná, můžete také otevřete přední dveře a pozvěte lupiče na oběd. .

3. Phishing

Tohle není a “zaseknout,” ale padající kořist k pokusu o phishing nebo oštěp phishingu obvykle skončí špatně. Obecné e-maily s phishingem odesílané miliardami všem uživatelům internetu po celém světě.

E-mail phishing obvykle funguje takto:

- Cílový uživatel obdrží podvodný e-mail s údaji od hlavní organizace nebo firmy

- Spoofed e-mail vyžaduje okamžitou pozornost, včetně odkazu na web

- Odkaz na webovou stránku ve skutečnosti odkazuje na falešný přihlašovací portál, zesměšňovaný tak, aby vypadal přesně stejně jako legitimní web

- Neočekávaný cílový uživatel zadá přihlašovací údaje a je buď přesměrován, nebo vyzván, aby to zkusil znovu

- Přihlašovací údaje uživatele jsou odcizeny, prodány nebo použity nesprávně (nebo obojí!).

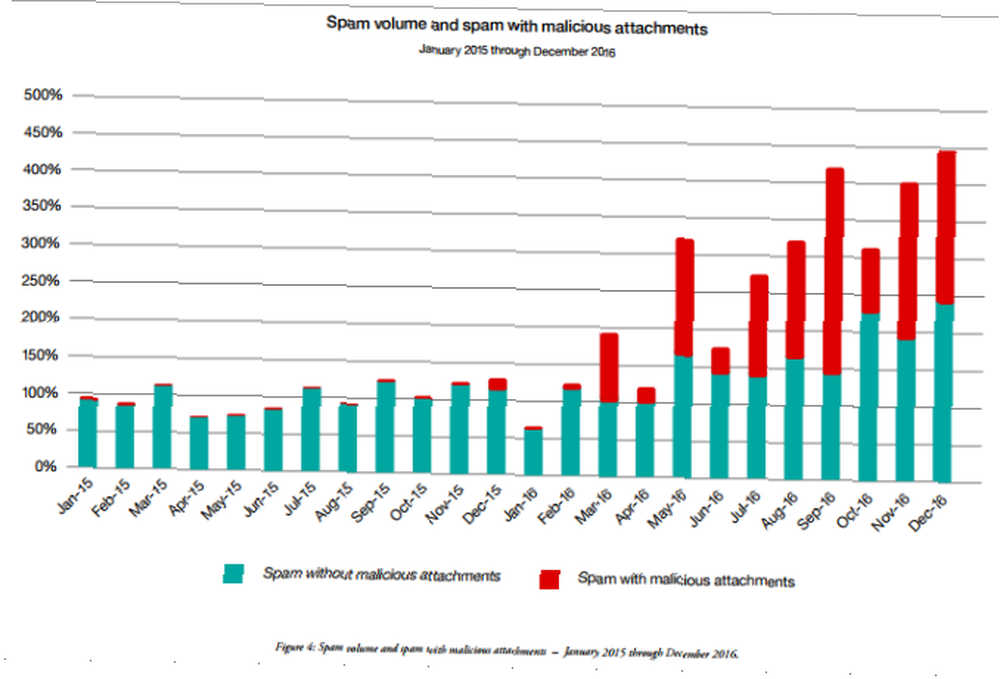

Přes některé extrémně velké botnety, které byly v průběhu roku 2016 offline, došlo ke konci roku ke čtyřnásobnému zvýšení distribuce nevyžádané pošty [IBM X-Force PDF, Registration]. Kromě toho škodlivé přílohy rostly bezkonkurenčním tempem, jak ukazuje obrázek níže.

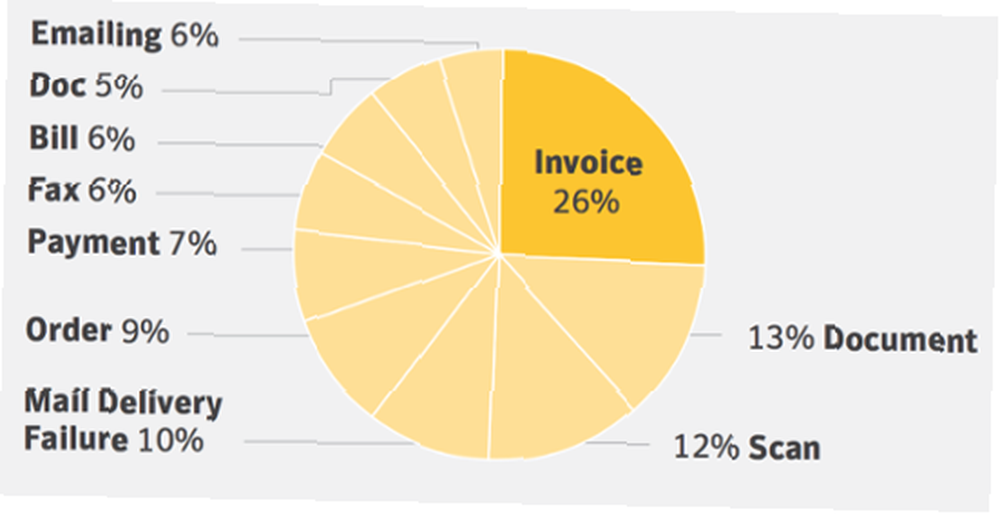

Podle zprávy o ohrožení internetu společnosti Symantec 2017 jsou falešné faktury podvodnou nástrahou č. 1.

Klady: uživatel doslova předává své přihlašovací údaje, včetně hesla. Relativně vysoká míra úspěšnosti, snadno přizpůsobená konkrétním službám (cíl Apple ID je # 1).

Nevýhody: nevyžádané e-maily jsou snadno filtrovány a spamové domény jsou na černé listině.

Zůstaňte v bezpečí: jsme se zabývali tím, jak zjistit e-mail s phishingem Jak najít e-mail s phishingem Jak najít e-mail s phishingem Zachytávání phishingového e-mailu je těžké! Podvodníci představují PayPal nebo Amazon, snaží se ukrást vaše heslo a informace o kreditní kartě, protože jejich podvod je téměř dokonalý. Ukážeme vám, jak zjistit podvod. . Kromě toho můžete zvýšit spamový filtr na nejvyšší nastavení nebo ještě lépe použít proaktivní seznam povolených. Pomocí kontroly odkazů zjistěte 7 rychlých stránek, které vám umožní zkontrolovat, zda je odkaz bezpečný 7 Rychlých stránek, které vám umožní zkontrolovat, zda je odkaz bezpečný Před kliknutím na odkaz zkontrolujte pomocí těchto kontrolerů, zda to nevede k malwaru nebo další bezpečnostní hrozby. pokud je e-mailový odkaz před kliknutím legitimní.

4. Sociální inženýrství

Sociální inženýrství je poněkud podobné phishingu v reálném světě, daleko od obrazovky. Přečtěte si můj krátký základní příklad níže (a zde je několik dalších, které byste si měli dát pozor na to, jak se chránit před těmito 8 útoky na sociální inženýrství. sami od nich? Pojďme se podívat na některé z nejběžnějších metod útoku.!).

Hlavní součástí jakéhokoli bezpečnostního auditu je měření toho, co celá pracovní skupina rozumí. V tomto případě bezpečnostní společnost zavolá firmu, kterou audituje. “útočník” řekne dotyčné osobě v telefonu, že je novým týmem technické podpory v oblasti kancelářských potřeb, a potřebuje nejnovější heslo pro něco konkrétního. Neočekávaný jednotlivec může předat klíče do království bez přestávky na zamyšlení.

Strašidelné je, jak často to vlastně funguje. Sociální inženýrství existuje po staletí. Být duplicitní za účelem získání vstupu do zabezpečené oblasti je běžnou metodou útoku a je chráněna pouze před vzděláním. Důvodem je, že útok nebude vždy vyžadovat přímo heslo. Mohl to být falešný instalatér nebo elektrikář, který žádá o vstup do zabezpečené budovy atd.

Klady: kvalifikovaní sociální inženýři mohou extrahovat vysoce hodnotné informace z celé řady cílů. Lze nasadit proti téměř každému a kdekoli. Extrémně kradmé.

Nevýhody: selhání může vyvolat podezření na hrozící útok, nejistotu ohledně získání správných informací.

Zůstaňte v bezpečí: je to složité. Úspěšný útok na sociální inženýrství bude dokončen, dokud si neuvědomíte, že je něco špatně. Vzdělávání a povědomí o bezpečnosti jsou základní taktikou zmírňování. Vyhněte se zveřejňování osobních údajů, které by mohly být později použity proti vám.

5. Duhový stůl

Duhová tabulka je obvykle útok offline heslem. Útočník například získal seznam uživatelských jmen a hesel, ale je šifrován. Šifrované heslo je hash Každý zabezpečený web to dělá s vaším heslem Každý zabezpečený web dělá to s vaším heslem Už jste někdy přemýšleli, jak webové stránky udržet své heslo v bezpečí před porušením dat? . To znamená, že vypadá úplně jinak než původní heslo. Například vaše heslo je (snad ne!) Logmein. Známé hashování MD5 pro toto heslo je “8f4047e3233b39e4444e1aef240e80aa.”

Gibberish pro vás a já. V některých případech však útočník spustí algoritmus hash pomocí algoritmu hašování, který porovná výsledky s šifrovaným souborem hesel. V ostatních případech je šifrovací algoritmus zranitelný a většina hesel je již prasklá, například MD5 (proto proč známe konkrétní hash pro “logmein.”

To je místo, kde duhový stůl skutečně přijde na svůj. Namísto toho, aby bylo nutné zpracovávat stovky tisíc potenciálních hesel a odpovídat jejich výsledným hashům, je duhová tabulka obrovská sada předběžně vypočítaných algoritmů hash. Používání duhové tabulky drasticky zkracuje čas potřebný k rozbití hashed hesla - ale není to dokonalé. Hackeři si mohou zakoupit předplněné duhové stoly plné milionů možných kombinací.

Klady: dokáže crack velké množství náročných hesel v krátkém čase, uděluje hackerovi hodně energie nad určitými scénáři zabezpečení.

Nevýhody: vyžaduje obrovské množství prostoru pro uložení obrovského (někdy terabajtu) duhového stolu. Útočníci jsou také omezeni na hodnoty obsažené v tabulce (jinak musí přidat další celou tabulku).

Zůstaňte v bezpečí: to je složité. Duhové stoly nabízejí širokou škálu útočného potenciálu. Vyhněte se webům, které používají algoritmus hashování heslem SHA1 nebo MD5. Vyhněte se jakémukoli webu, který vás omezuje na krátká hesla nebo omezuje znaky, které můžete použít. Vždy používejte složité heslo.

Přemýšlíte, jak zjistit, zda web skutečně ukládá hesla v prostém textu Jak zjistit, zda web ukládá hesla jako prostý text (a co dělat) Jak zjistit, zda web ukládá hesla jako prostý text (a co dělat) Při odesílání hesla na webové stránky, není to vždy hotové bezpečně. Tady byste měli vědět o heslech prostého textu. ? Podívejte se na tuto příručku, abyste to zjistili.

6. Malware / Keylogger

Dalším jistým způsobem, jak ztratit přihlašovací údaje, je zneškodnit malware. Malware je všude a má potenciál způsobit obrovské škody. Pokud varianta malwaru obsahuje keylogger, můžete najít Všechno z vašich účtů ohroženo.

Obrázek Kredit: welcomia / Depositphotos

Obrázek Kredit: welcomia / Depositphotos

Malware by také mohl specificky zacílit na soukromá data nebo zavést Trojan pro vzdálený přístup, který ukradne vaše přihlašovací údaje.

Klady: tisíce variant malwaru, některé přizpůsobitelné, s několika snadnými způsoby doručení. Velká šance, že vysoký počet cílů podlehne alespoň jedné variantě. Může zůstat nezjištěno, což umožňuje další sběr soukromých dat a přihlašovací údaje.

Nevýhody: šance, že malware nebude fungovat, nebo je v karanténě před přístupem k datům, žádná záruka, že data jsou užitečná

Zůstaňte v bezpečí: instalace a pravidelná aktualizace antivirového a antimalwarového softwaru. Pečlivě zvažte zdroje ke stažení. Neklikání přes instalační balíčky obsahující balíček a další. Vyhýbejte se nebezpečným webům (já vím, snadněji řečeno než uděláno). Pomocí nástrojů pro blokování skriptů zastavte škodlivé skripty.

7. Spidering

Přesun vazeb do slovníku útoku jsme se zabývali dříve. Pokud hacker zacílí na konkrétní instituci nebo firmu, může vyzkoušet řadu hesel týkajících se samotné firmy. Hacker mohl číst a porovnávat řadu souvisejících výrazů - nebo pro jejich práci mohl použít vyhledávací pavouk.

Možná jste tento termín slyšeli “pavouk” před. Tyto vyhledávací pavouky jsou velmi podobné těm, které procházejí internet, indexují obsah vyhledávacích strojů. Seznam vlastních slov se pak použije proti uživatelským účtům v naději, že nalezne shodu.

Klady: může potenciálně odemknout účty pro vysoce postavené jedince v organizaci. Poměrně snadné dát dohromady a přidat další rozměr slovníku útoku.

Nevýhody: mohlo by velmi dobře skončit, pokud bude zabezpečení organizační sítě dobře nakonfigurováno.

Zůstaňte v bezpečí: znovu používejte pouze silná hesla pro jedno použití skládající se z náhodných řetězců - nic, co by spojovalo vaši osobu, firmu, organizaci atd..

Silný, jedinečný, na jedno použití

Jak tedy zastavíte hackera, který vám ukradne heslo? Opravdu krátká odpověď zní nemůžete být opravdu 100% v bezpečí. Nástroje, které hackeři používají k odcizení vašich dat, se neustále mění, jako je používání dumpingu pověřovacích údajů. Co je ukládání kreditů? Chraňte se těmito 4 tipy Co je ukládání kreditů? Chraňte se těmito 4 tipy Hackeři mají novou zbraň: pověření dumping. Co je to? Jak se můžete vyhnout ohrožení svých účtů? . Ale ty umět zmírněte své vystavení zranitelnosti.

Jedna věc je jistá: použití silných, jedinečných hesel pro jedno použití nikdy nikomu neublížilo - a oni ano rozhodně pomohl, při více než jedné příležitosti.

Naučte se, jak být hackerem Naučte se, jak hackovat pomocí 6 nejlepších webů a kurzů hackerů Naučte se, jak hackovat pomocí 6 nejlepších webů a kurzů hackerů Šest webových stránek hackerů v tomto článku vám může pomoci naučit se hackovat. Náš článek vysvětluje, které weby jsou nejlepší a proč. může být také dobrým způsobem, jak pochopit, jak hackeři pracují, a umožní vám chránit se!

Obrázek Kredit: SergeyNivens / Depositphotos