Peter Holmes

0

2457

71

Termín DDoS hvízdá minulosti, kdy kybernetický aktivismus chová masově hlavu. Tyto útoky dělají mezinárodní titulky z mnoha důvodů. Problémy, které tyto útoky DDoS naskočí, jsou často kontroverzní nebo vysoce politické. Protože útoky se dotýkají velkého počtu běžných uživatelů, jedná se o problém, který hraje s lidmi.

Termín DDoS hvízdá minulosti, kdy kybernetický aktivismus chová masově hlavu. Tyto útoky dělají mezinárodní titulky z mnoha důvodů. Problémy, které tyto útoky DDoS naskočí, jsou často kontroverzní nebo vysoce politické. Protože útoky se dotýkají velkého počtu běžných uživatelů, jedná se o problém, který hraje s lidmi.

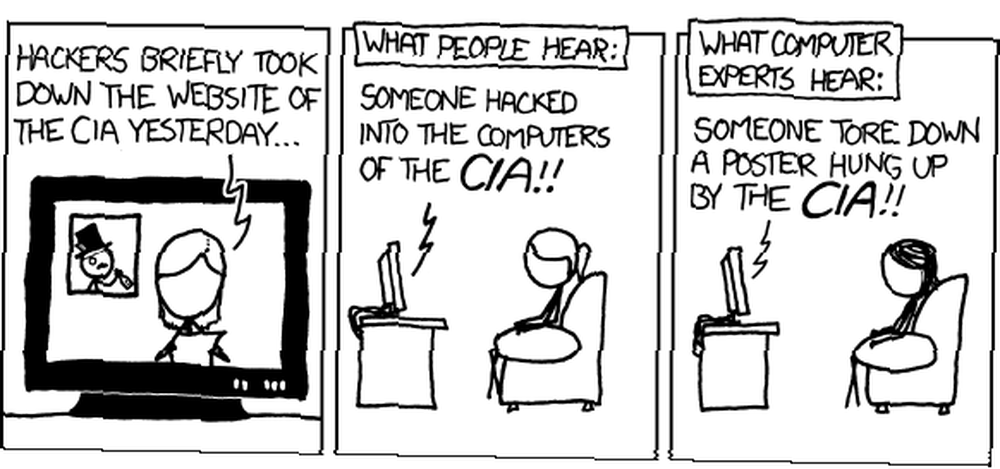

A co je nejdůležitější, mnoho lidí neví, co představuje útok DDoS. I přes rostoucí frekvenci, při pohledu na titulky papíru, mohou být útoky DDoS cokoli od digitálního vandalismu až po plnohodnotný kybernetický terorismus.

Co tedy znamená útok DDoS nebo Distribuované odmítnutí služby? Jak to funguje a jak to ovlivňuje zamýšlený cíl a jeho uživatele? To jsou důležité otázky a na to se budeme v tomto případě zaměřovat MakeUseOf vysvětluje.

Odmítnutí služby

Než se zabýváme problémem útoků DDoS nebo Distributed Denial of Service, podívejme se na větší skupinu Odmítnutí služby (DoS).

Denial of Service je široká záležitost. Jednoduše řečeno, web má problémy s DoS, když již není schopen poskytovat služby svým běžným uživatelům. Když se na Twitteru dostane příliš mnoho lidí, objeví se velryba Fail Whale, což naznačuje, že web dosáhl a překročil maximální kapacitu. V podstatě, Twitter zkušenosti DoS.

Většinou jsou tyto problémy vyvolány bez úmyslného záměru. Velký web odkazuje na malý web, který není vytvořen pro stejnou úroveň provozu.

Útok útoku typu Denial of Service Attack tedy označuje škodlivý záměr. Útočník vynakládá úsilí na vyvolání problémů DoS. Zde používané techniky se velmi liší - útok DoS se týká zamýšleného výsledku útoku, nikoli způsobu jeho provedení. Obecně tím, že oplývá zdroji systému, může způsobit, že systém nebude k dispozici jeho běžným uživatelům, a nakonec dokonce havaruje systém a zcela ho zruší..

Distribuované (DDoS) útoky

Rozdíl mezi distribuovaným odmítnutím služby (DDoS) a běžnými útoky DoS je rozsahem útoku. Pokud je DoS prováděn jedním útočníkem pomocí jediného systému, je distribuovaný útok prováděn napříč více útočnými systémy.

Dobrovolně se účastnící agenti

Někdy se připojí více útočníků, z nichž se každý dobrovolně účastní útoku. V každém systému je nainstalován software, který se používá k zátěžovým testovacím systémům, nebo software speciálně navržený tak, aby ztroskotal. Aby útok fungoval, musí být koordinován. Útočníci, koordinovaní prostřednictvím diskusních místností IRC, fór nebo dokonce ze zdrojů Twitter, se hromadně házejí do jediného cíle a pokoušejí se to zaplavit aktivitou, která přeruší používání, nebo havaruje systém.

Když PayPal, Visa a MasterCard začaly bojkotovat WikiLeaks na konci roku 2010, podporovatelé WikiLeaks provedli koordinovaný DDoS a dočasně zrušili domovskou stránku několika webových stránek. Podobné útoky se zaměřily na jiné banky a dokonce i národní bezpečnostní agentury.

Zde je důležité si pamatovat, že průčelí webových stránek je zaplaveno a havarováno, zatímco vnitřní sítě bankovních a bezpečnostních agentur jsou obvykle nedotčeny, jak je vysvětleno výše v komiksu 932 XKCD, jak je uvedeno výše..

Zombie systémy nebo botnety

Útok distribuovaného odmítnutí služby vyžaduje více systémů útoku. To obvykle nevyžaduje vícenásobné útočníci. Útoky ve velkém měřítku se často neuskutečňují prostřednictvím vlastního počítače útočníka, ale prostřednictvím velkého počtu infikovaných zombie systémů. Útočníci mohou zneužít zranitelnost nulového dne Co je chyba zabezpečení Zero Day? [MakeUseOf vysvětluje] Co je chyba zabezpečení nulového dne? [MakeUseOf vysvětluje] a použijte červ nebo trojského koně Co je chyba zabezpečení nulového dne? [MakeUseOf vysvětluje] Co je chyba zabezpečení nulového dne? [MakeUseOf vysvětluje] získat kontrolu nad velkým počtem ohrožených systémů. Útočník poté použije tyto infikované systémy k připojení útoku proti jeho cíli. Infikované systémy používané tímto způsobem se často nazývají roboti nebo zombie systémy. Sbírka robotů se nazývá a botnet.

Přestože web, na který je útok DDoS zaměřen, je obvykle zobrazen jako jediná oběť, uživatelé s infikovanými systémy, kteří jsou součástí botnetu, jsou podobně postiženi. Nejen, že se jejich počítače používají k nedovoleným útokům, ale i jejich počítač a připojení k internetu spotřebovávají botnet.

Typy útoků

Jak již bylo zmíněno, útok DDoS uvádí pouze záměr útoku - okrádá systém svých zdrojů a neumožňuje provádět zamýšlenou službu. Tento cíl lze dosáhnout několika způsoby. Útočník může vynutit zdroje systému nebo dokonce posunout systém přes okraj a způsobit jeho pád. V závažných případech se jedná o útok typu PDoS (Permanent Denial of Service), známý také jako hukot, způsobí tolik zmatku v jeho cíli, že hardwarové komponenty musí být zcela nahrazeny, než budou schopny obnovit normální provoz.

Podíváme se na dvě důležité metody útoku. Tento seznam není v žádném případě vyčerpávající. Větší seznam najdete v článku DoS na Wikipedii.

Povodeň ICMP

ICMP (nebo Internet Control Message Protocol, ale to je méně důležité) je nedílnou součástí internetového protokolu. Protipovodňový útok ICMP se provádí bombardováním sítě pomocí síťových balíčků, využíváním zdrojů a jejich pádem. Jedním typem útoku je Ping Flood, jednoduchý DoS útok, kdy útočník účinně přemůže svůj cíl pomocí 'ping' paketů. Myšlenka je taková, že šířka pásma útočníka je větší než jeho cílová.

Útok Šmoula je chytřejší způsob záplav ICMP. Některé sítě umožňují síťovým klientům odesílat zprávy všem ostatním klientům jejich odesláním na jednu adresu vysílání. Útok Šmoula zacílí na tuto vysílací adresu a způsobí, že její balíčky vypadají, jako by pocházely z cíle. Cíl tyto balíčky vysílá všem síťovým klientům a efektivně slouží jako zesilovač útoku.

(S) SYN Flood

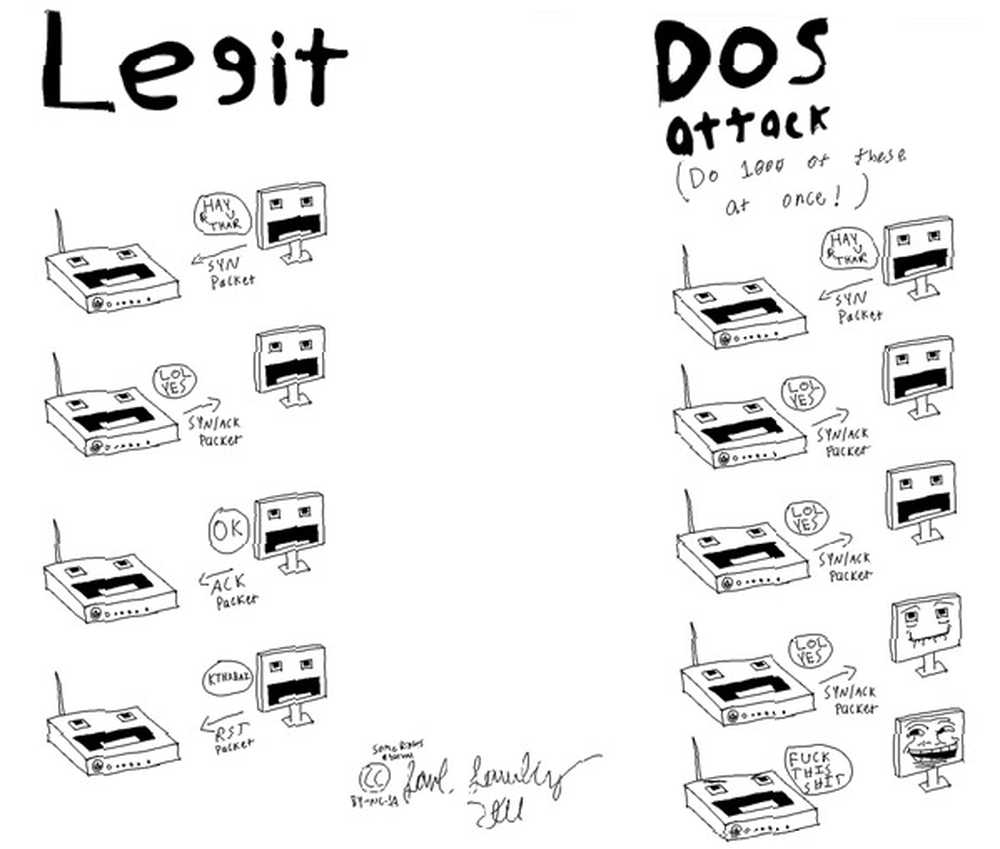

A (S) SYN Flood se spoléhá na základní provozní principy síťové komunikace. Během běžných operací klient zahajuje komunikaci odesláním serveru balíček TCP / SYN, v podstatě řekne serveru, že chce komunikovat. Server po přijetí balíčku vytvoří spojení pro komunikaci s klientem a pošle zpět potvrzení a odkaz na komunikační kanál.

Klient zasílá zpět potvrzení a zahajuje komunikaci se serverem. Pokud však klient neodpoví s tímto druhým potvrzením, server předpokládá, že nepřijel správně (jak se stává přiměřeně často) a znovu jej odešle.

A (S) SYN Flood zneužívá tento mechanik zasláním bezpočet balíčků TCP / SYN (každý s jiným specifikovaným falešným původem). Každý balíček vyzve server, aby vytvořil připojení a pokračoval v odesílání potvrzení. Server dlouho využil své vlastní zdroje s napůl otevřenými připojeními. Tento princip je ilustrován v komiksu nahoře, nakreslený a zveřejněný redditorem verisimilarity.

Jak je vysvětleno výše, útoky DDoS jsou různé, ale mají jedinečný účel: (dočasně) brání autentickým uživatelům používat cílový systém. Souhlasí to s vašimi počátečními nápady na útoky DDoS? Dejte nám vědět v sekci komentáře.

Obrázek: Shutterstock