Joseph Goodman

0

2471

304

Rok 2017 byl rokem ransomware. Rok 2018 byl jen o kryptomackování. Rok 2019 se formuje jako rok formování.

Drastické snížení hodnoty kryptoměn, jako jsou bitcoiny a monero, znamenají kybernetičtí zločinci hledající podvodné zisky jinde. Jaké lepší místo než ukrást vaše bankovní informace přímo z objednávkového formuláře produktu, ještě než zasáhnete odeslat. To je správně; nepronikají do vaší banky. Útočníci zvedají vaše data dříve, než se dostanou tak daleko.

Zde je to, co potřebujete vědět o formjackingu.

Co je formjacking?

Formální útok je způsob, jak počítačový zločin zachytí vaše bankovní informace přímo z webu elektronického obchodování..

Podle zprávy Symantec Internet Security Threat Report 2019 formjackers každý měsíc v roce 2018 kompromitovaly 4 818 jedinečných webů. V průběhu roku Symantec zablokoval přes 3,7 milionu pokusů o formjacking.

Během posledních dvou měsíců roku 2018 přišlo více než 1 milion těchto pokusů o formální převýšení směrem na listopadový černý páteční víkend a dále v prosincovém vánočním nákupním období.

Když dojde k nárůstu infekcí a reinfekcí ve stylu MageCart, podvodníci nemají svátky.

- natmchugh (@natmchugh) 21. prosince 2018

Jak tedy funguje útok na formjacking?

Formjacking zahrnuje vložení škodlivého kódu na web poskytovatele elektronického obchodu. Škodlivý kód ukradne informace o platbě, jako jsou údaje o kartě, jména a další osobní informace, které se běžně používají při online nakupování. Ukradená data jsou zaslána na server k opětovnému použití nebo k prodeji, oběť nevědí, že jejich platební informace jsou ohroženy.

Celkově se to zdá základní. Je to daleko od toho. Jeden hacker použil 22 řádků kódu k úpravě skriptů běžících na webu British Airways. Útočník ukradl 380 000 údajů o kreditních kartách a během procesu započítal přes 13 milionů liber.

V tom leží lákadlo. Nedávné silné útoky na British Airways, TicketMaster UK, Newegg, Home Depot a Target sdílejí společného jmenovatele: formjacking.

Kdo stojí za formálními útoky?

Určení jediného útočníka, když se tolik jedinečných webů stane obětí jednoho útoku (nebo alespoň stylu útoku), je pro výzkumníky v oblasti bezpečnosti vždy obtížné. Stejně jako u jiných nedávných vln kybernetické kriminality neexistuje žádný pachatel. Místo toho většina formjackingu pochází ze skupin Magecart.

Rozhodli jsme se dnes jít na stánky RSA a zeptat se každého dodavatele používajícího Magecart ve svém marketingu, co to bylo. Odpovědi do dnešní doby zřejmě jsou:

- Velký útok na moji organizaci

- Velký podnik zločinců z Ruska

- Vysoce sofistikovaný útok, pro který potřebuji produkt X1 / n

- Y ??????? K ???? s ?? (@ydklijnsma) 6. března 2019

Název pochází ze softwaru, který hackerské skupiny používají k vložení škodlivého kódu na zranitelné weby elektronického obchodování. Způsobuje to zmatek a často vidíte Magecarta, který se používá jako jedinečná entita k popisu hackerské skupiny. Ve skutečnosti mnoho hackerských skupin Magecart útočí na různé cíle pomocí různých technik.

Yonathan Klijnsma, výzkumník hrozeb v RiskIQ, sleduje různé skupiny Magecartů. V nedávné zprávě zveřejněné ve firmě Flashpoint o rizikových informacích podrobně popisuje Klijnsma šest odlišných skupin pomocí Magecart, které operují pod stejným jménem, aby se zabránilo detekci.

Zpráva Inside Magecart [PDF] zkoumá, co dělá každou z předních skupin Magecart jedinečnou:

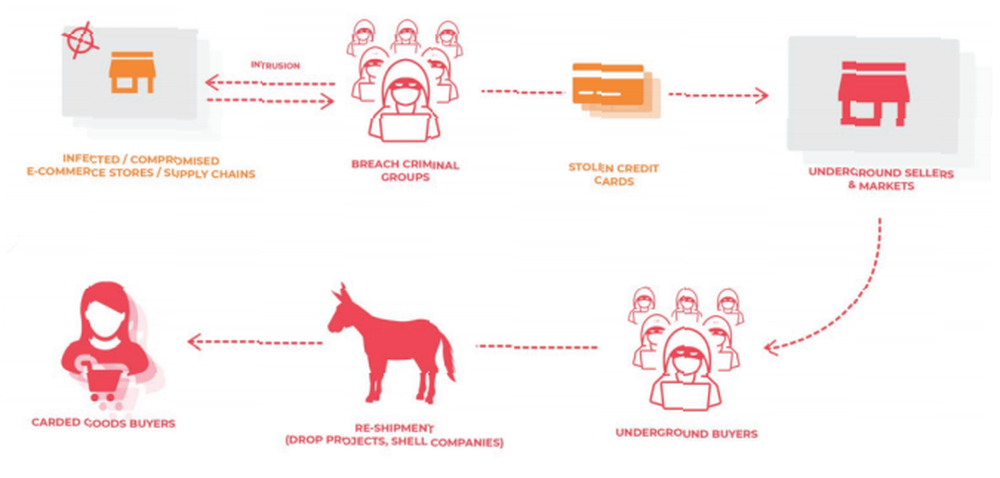

- Skupina 1 a 2: Zaútočte na širokou škálu cílů, používejte automatické nástroje k porušování a procházení webů; zpeněžuje ukradená data pomocí sofistikovaného schématu překládky.

- Skupina 3: Velmi vysoký objem terčů, provozuje jedinečný vstřikovač a skimmer.

- Skupina 4: Jedna z nejpokročilejších skupin, která se mísí s oběťmi pomocí řady nástrojů pro zmatek.

- Skupina 5: Zaměřuje dodavatele třetích stran na porušení více cílů, odkazy na útok Ticketmaster.

- Skupina 6: Selektivní cílení na vysoce hodnotné weby a služby, včetně útoků British Airways a Newegg.

Jak vidíte, skupiny jsou temné a používají různé techniky. Skupiny Magecart navíc soutěží o vytvoření účinného produktu krádeže pověřovacích údajů. Cíle jsou odlišné, protože některé skupiny se konkrétně zaměřují na návraty s vysokou hodnotou. Ale z větší části se plavou ve stejném bazénu. (Těchto šest není jedinými Magecartovými skupinami.)

Pokročilá skupina 4

Výzkumná studie RiskIQ identifikuje skupinu 4 jako “pokročilý.” Co to znamená v souvislosti s formjackingem?

Skupina 4 se pokouší splynout s webem, který proniká. Namísto vytváření dalšího neočekávaného webového provozu, který by mohl správce sítě nebo výzkumný pracovník zabezpečení spatřit, se skupina 4 pokusí vygenerovat “přírodní” provoz. To se provádí registrací domén “napodobování poskytovatelů reklam, poskytovatelů analytiků, domén obětí a všeho jiného” což jim pomáhá schovávat se před očima.

Skupina 4 navíc pravidelně mění vzhled skimmeru, vzhled jeho adres URL, servery pro exfiltraci dat a další. Je toho víc.

Skupinový skimmer skupiny 4 nejprve ověřuje adresu URL pokladny, na které funguje. Poté, na rozdíl od všech ostatních skupin, skimmer skupiny 4 nahradí platební formulář jedním z jejich vlastních a doručí skimmingový formulář přímo zákazníkovi (přečtěte si: oběť). Výměna formuláře “standardizuje data, která se mají vytáhnout,” usnadňuje opětovné použití nebo prodej.

RiskIQ k tomu dochází “tyto pokročilé metody kombinované se sofistikovanou infrastrukturou naznačují pravděpodobnou historii ekosystému bankovního malwaru…, ale přenesli své MO [Modus Operandi] na skimming karet, protože je mnohem jednodušší než bankovní podvody.”

Jak vydělávají formjackingové skupiny peníze??

Ukradená pověření se většinou prodávají online Zde je uvedeno, jak moc by se vaše identita mohla stát na temném webu Tady je, jak moc by se vaše identita mohla stát na tmavém webu Je nepříjemné myslet na sebe jako na komoditu, ale na všechny své osobní podrobnosti, od jména a adresy k údajům o bankovním účtu, mají hodnotu pro zločince online. Kolik stojí za to? . Existuje mnoho mezinárodních a ruských jazykových fór s dlouhými seznamy odcizených kreditních karet a dalších bankovních informací. Nejedná se o nedovolený, neotřelý typ webu, který byste si mohli představit.

Některé z nejpopulárnějších karetních stránek se prezentují jako profesionální outfit - perfektní angličtina, perfektní gramatika, zákaznické služby; vše, co od legitimní stránky elektronického obchodu očekáváte.

Skupiny Magecart také prodávají své formovací balíčky dalším možným kybernetickým zločincům. Analytici pro Flashpoint našli na ruském hackerském fóru inzeráty na přizpůsobené formovací sběrače. Sady se pohybují v rozmezí od 250 do 5 000 $ v závislosti na složitosti, přičemž prodejci zobrazují jedinečné cenové modely.

Například jeden prodejce nabízel rozpočtové verze profesionálních nástrojů, které viděly vysoce profilované útoky formjackingu.

Skupiny formjackingu také nabízejí přístup ke kompromitovaným webům, přičemž ceny začínají již od 0,50 $, v závislosti na pořadí webových stránek, hostingu a dalších faktorech. Stejní analytici Flashpoint objevili kolem 3 000 porušených webových stránek v prodeji na stejném hackerském fóru.

Kromě toho tam byly “více než tucet prodejců a stovky kupujících” působí na stejném fóru.

Jak můžete zastavit formjacking útok?

Magecart formjacking skimmers používají JavaScript k využití formulářů plateb zákazníkům. Použití blokátoru skriptů založeného na prohlížeči obvykle stačí k zastavení útoku formjackingu, který ukradne vaše data.

- Uživatelé prohlížeče Chrome by se měli podívat na ScriptSafe

- Uživatelé prohlížeče Firefox mohou používat NoScript

- Uživatelé Opera mohou používat ScriptSafe

- Uživatelé Safari by se měli podívat na JSBlocker

Jakmile do prohlížeče přidáte jedno z rozšíření pro blokování skriptů, budete mít výrazně větší ochranu před útoky formjackingu. Není to ale dokonalé.

Zpráva RiskIQ navrhuje vyhnout se menším webům, které nemají stejnou úroveň ochrany jako hlavní web. Útoky na British Airways, Newegg a Ticketmaster naznačují, že rada není úplně dobrá. Přesto to ne. Web e-commerce pro maminky a pop je s větší pravděpodobností hostitelem skriptu pro formování Magecartů.

Další zmírnění je Malwarebytes Premium. Malwarebytes Premium nabízí skenování systému v reálném čase a ochranu v prohlížeči. Verze Premium chrání právě před tímto druhem útoku. Nejste si jisti upgradováním? Zde je pět vynikajících důvodů, proč upgradovat na Malwarebytes Premium 5 Důvody pro upgrade na Malwarebytes Premium: Ano, stojí to za to 5 důvodů, proč upgradovat na Malwarebytes Premium: Ano, stojí to za to Zatímco bezplatná verze Malwarebytes je úžasná, prémiová verze má banda užitečných a užitečných funkcí. !