Gabriel Brooks

0

3273

745

Můžete nainstalovat nejsilnější a nejdražší firewall tohoto odvětví. Jak firewall funguje? [MakeUseOf vysvětluje] Jak Firewall funguje? [MakeUseOf vysvětluje] Existují tři kusy softwaru, které podle mého názoru tvoří páteř slušného nastavení zabezpečení na vašem domácím PC. Jedná se o antivirový program, bránu firewall a správce hesel. Z nich…. Můžete vzdělávat zaměstnance o základních bezpečnostních postupech a důležitosti výběru silných hesel. Jak vytvořit silná hesla, která si snadno pamatujete Jak vytvořit silná hesla, která si snadno zapamatujete. Můžete dokonce zamknout serverovou místnost - jak však chráníte společnost před hrozbou útoků na sociální inženýrství?

Můžete nainstalovat nejsilnější a nejdražší firewall tohoto odvětví. Jak firewall funguje? [MakeUseOf vysvětluje] Jak Firewall funguje? [MakeUseOf vysvětluje] Existují tři kusy softwaru, které podle mého názoru tvoří páteř slušného nastavení zabezpečení na vašem domácím PC. Jedná se o antivirový program, bránu firewall a správce hesel. Z nich…. Můžete vzdělávat zaměstnance o základních bezpečnostních postupech a důležitosti výběru silných hesel. Jak vytvořit silná hesla, která si snadno pamatujete Jak vytvořit silná hesla, která si snadno zapamatujete. Můžete dokonce zamknout serverovou místnost - jak však chráníte společnost před hrozbou útoků na sociální inženýrství?

Z pohledu sociálního inženýrství jsou zaměstnanci slabým článkem v řetězci bezpečnostních opatření Získejte zabezpečení člověka pro váš web WordPress s WebsiteDefender Získejte bezpečnost člověka pro váš web WordPress S WebsiteDefender Se stále rostoucí popularitou Wordpress, bezpečnostní problémy nikdy nebyly relevantní - Ale jak jen udržovat aktualizace, jak může zůstat začátečník nebo průměrný uživatel na špičce? Chtěli byste ... na místě. Lidé nejsou citliví pouze na základní lidské chyby, ale také na cílené útoky jednotlivců, kteří doufají, že je přesvědčí, aby se vzdali citlivých informací. Dnes prozkoumáme některé sociální techniky používané klamat a podvádět.

Základy sociálního inženýrství

Sociální inženýrství je akt manipulace člověka s cílem získat přístup nebo citlivá data kořistěním na základní psychologii člověka. Rozdíl mezi útoky v oblasti sociálního inženýrství a například hackerem, který se pokouší získat přístup k webové stránce, je výběr použitých nástrojů. Hacker by mohl hledat slabost v bezpečnostním softwaru nebo zranitelnost na serveru, zatímco sociální inženýr bude používat sociální techniky, nutit oběť k svobodnému rozdávání informací nebo přístupu.

Tyto taktiky nejsou ničím novým a existují tak dlouho, dokud se lidé rozhodli, že vzájemné klamání je přijatelný způsob, jak si vydělat na živobytí. Nyní, když se společnost vyvinula na základě okamžité povahy internetu a informací na vyžádání, je více lidí než kdykoli předtím vystaveno útokům v oblasti sociálního inženýrství ve velkém měřítku.

Po většinu času se útočník neobjeví tváří v tvář své oběti, namísto toho se při útoku spoléhá na e-maily, rychlé zprávy a telefonní hovory. Existují různé techniky, které jsou obecně považovány za útoky v oblasti sociálního inženýrství, takže se na ně podívejme podrobněji.

Techniky sociálního inženýrství vysvětleny

Phishing

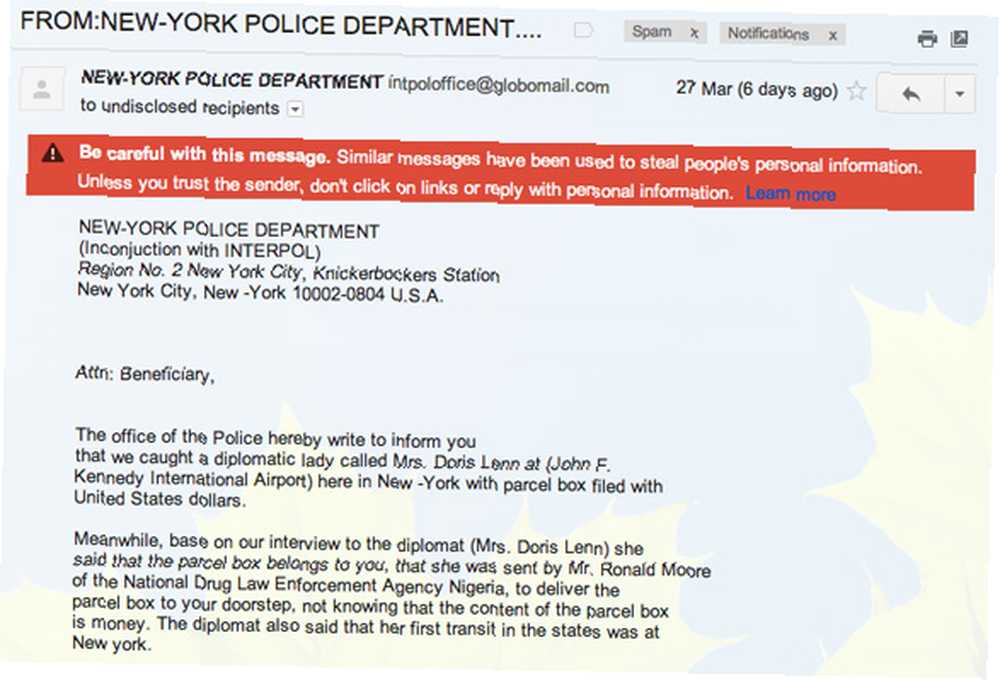

Zdaleka jedna z nejznámějších technik díky informovanosti, kterou získávají poskytovatelé e-mailů, jako jsou Google a Yahoo, je phishing docela základní a velmi rozšířený příklad sociálního inženýrství..

Tato technika se nejčastěji provádí prostřednictvím e-mailu. Jedná se o typ podvodu, který zahrnuje přesvědčování oběti, že legitimně požadujete citlivé informace. Jeden z nejčastějších typů phishingových útoků zahrnuje vyžádání obětí “ověřit” jejich bankovní účet nebo informace o PayPal Jak udržet váš Paypal účet v bezpečí před hackery Jak udržet váš Paypal účet v bezpečí před hackery, aby nedošlo k pozastavení jejich účtů. Útočník nebo phisher často kupují doménu, která je navržena tak, aby napodobovala oficiální zdroj, a nesrovnalosti v adrese URL často hru rozdávají.

Online phishing je stále snadnější na místě a nahlásit se díky filtračním technikám používaným poskytovateli e-mailů. Dobrou praxí je také nikdy neprozrazovat citlivé nebo finanční informace prostřednictvím e-mailu - žádná legitimní organizace vás o to nikdy nebude žádat - a před zadáním důležitých údajů znovu zkontrolovat legitimitu adres URL..

Telefonní techniky nebo “Vishing”

Interaktivní hlasová odezva (IVR) nebo vishing (hlasové phishing) zahrnuje použití podobných technik, jaké jsou popsány výše, prostřednictvím telefonu nebo rozhraní VoIP. Existuje celá řada různých technik vishingu a jsou to:

- Přímé volání oběti pomocí automatizovaného systému “vaše kreditní karta byla odcizena” nebo “je nutná okamžitá akce” podvod, pak žádá “bezpečnostní ověření” za účelem obnovení běžného přístupu k účtu.

- Odeslání e-mailu oběti, její pokyn, aby pak před udělením přístupu zavolal na telefonní číslo a ověřil informace o účtu.

- Používání umělých interaktivních telefonních technik nebo přímé lidské interakce k získání informací, např. “stiskněte 1 pro ... ” nebo “po pípnutí zadejte číslo své kreditní karty”.

- Volání oběti, přesvědčování o bezpečnostní hrozbě v počítači a pokyn k nákupu nebo instalaci softwaru (často malwaru nebo softwaru vzdálené plochy) k vyřešení problému.

Osobně jsem byl na přijímacím konci podvodů se softwarovými telefony ai když jsem nic nepadl, nebyl bych překvapen, kdyby někdo dělal díky použité strašidelné taktice. Moje setkání zahrnovalo “Zaměstnanec společnosti Microsoft” a některé viry, které neexistovaly. Zde si můžete přečíst vše o tom zde Cold Calling Computer Technicians: Don't Fall for podvod Like this [Scam Alert!] Cold Calling Computer Technicians: Don't Fall for podvod like This [Scam Alert!] Pravděpodobně jste slyšeli termín „neplaťte scammera“, ale vždycky jsem měl rád „neplaťte tech spisovatele“ sám. Neříkám, že jsme neomylní, ale pokud se váš podvod týká internetu, Windows ... .

Návnada

Tato konkrétní technika je kořistí pro jednu z největších slabostí lidstva - zvědavost. Záměrným opuštěním fyzického média - ať už se jedná o disketu (v současnosti nepravděpodobná), optická média nebo (nejčastěji) disk USB někde, kde je pravděpodobné, že bude objeven, scammer jednoduše sedí zpět a čeká, až někdo zařízení použije..

Mnoho počítačů “autorun” USB zařízení, takže když se na USB připojí malware, jako jsou trojské koně nebo keyloggery, je možné, že se počítač nakazí, aniž by si oběť uvědomila. Podvodníci často oblékají taková zařízení oficiálními logy nebo štítky, které by mohly vzbudit zájem o potenciální oběti.

Předstírání

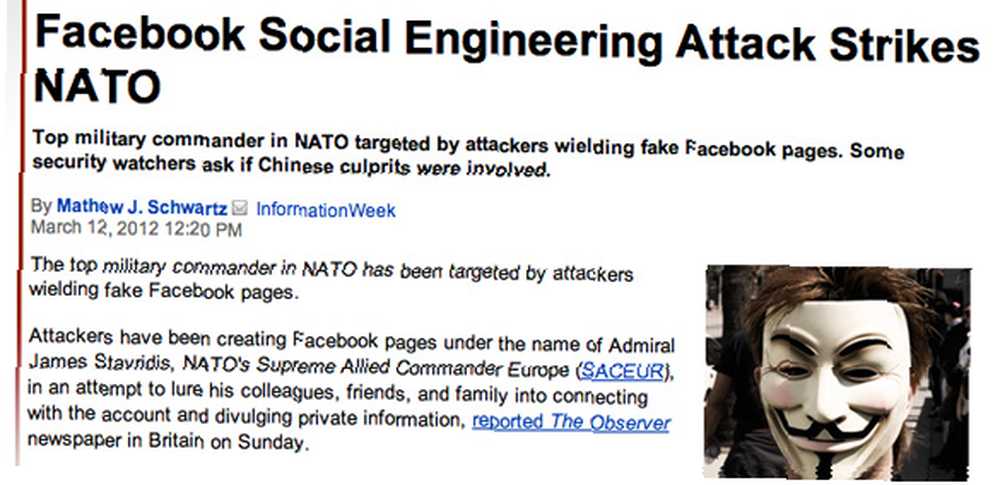

Tato technika zahrnuje přesvědčování oběti, aby se vzdala informací pomocí vynalezeného scénáře. Scénář je obvykle odvozen z informací shromážděných o oběti s cílem přesvědčit je, že scammer je ve skutečnosti autoritativní nebo oficiální postavou.

V závislosti na tom, jaké informace má podvodník, může záminka zahrnovat základní osobní informace, jako je adresa bydliště nebo datum narození, konkrétnější informace, jako jsou částky transakcí na bankovním účtu nebo poplatky za účet.

Tailgating

Jedna z mála technik uvedených v tomto dokumentu, která se týká toho, že scammer je fyzicky zapojen do útoku, tailgating popisuje postup získávání přístupu do omezeného prostoru bez povolení následováním dalšího (legitimního) zaměstnance do oblasti. Pro mnoho podvodníků to odstraňuje potřebu získat přístupové karty nebo klíče a představuje to potenciální závažné porušení bezpečnosti pro zúčastněnou společnost.

Tato konkrétní taktika se zaměřuje na běžnou zdvořilost, jako je například akt držení dveří pro někoho, a stal se takovým problémem, že mnoho pracovišť se zabývalo problémem čelem s oznámeními o vstupech, jako je oznámení používané společností Apple na obrázku výše.

Další techniky

Se sociálním inženýrstvím je spojeno několik dalších technik, například něco za něco “něco za něco” technika často používaná proti administrativním pracovníkům. Quid pro quo zahrnuje útočníka, který vystupuje jako například pracovník technické podpory, který vrací hovor. Útočník pokračuje “volání zpět” dokud nenajde někoho, kdo potřebuje opravdovou podporu, nenabízí ji, ale zároveň extrahuje další informace nebo neukáže oběti na stahování škodlivého softwaru.

Další technika sociálního inženýrství je známá jako “krádež odklonu” a není ve skutečnosti spojen s počítači, internetem nebo phishingem. Místo toho se jedná o běžnou techniku používanou k přesvědčování legitimních kurýrů, aby věřili, že zásilka má být doručena jinde.

Závěr

Pokud máte podezření, že se vás někdo snaží podvádět podvodem v oblasti sociálního inženýrství, měli byste o tom informovat úřady a případně zaměstnavatele. Techniky se neomezují pouze na to, co bylo uvedeno v tomto článku - stále jsou vymýšleny nové podvody a triky - takže buďte na stráži, zpochybňujte vše a nenechte se obětí podvodníka.

Nejlepší obranou proti těmto útokům jsou znalosti - proto informujte své přátele a rodinu, že lidé mohou a budou používat tyto taktiky proti vám.

Už jste měli nějaké sociální práce se sociálními inženýry? Vzdělala vaše společnost pracovní sílu o nebezpečích sociálního inženýrství? Přidejte své myšlenky a otázky do komentářů níže.

Obrazové kredity: Vlk v ovčím oblečení (Shutterstock), USB Stick Symposium NetQoS (Michael Coté), Skartovač papíru (Sh4rp_i)