Michael Fisher

0

4835

468

Kybernetická válka se koná každý den, všude kolem nás. Nevidíme to a nejsme vždy přímo ovlivněni, ale sdílíme náklady za každý útok. Ať už prostřednictvím peněžní ztráty, služeb, které nemůžeme použít, ani s všudypřítomným pozadím, že by se něco mohlo někam dostat dolů, vzrůstají škodlivé kybernetické aktivity spáchané subjekty ohrožujícími národní státy..

Opravdu to dává smysl. Vidíš, jak úžasně efektivní “pravidelný” malware je. Jak snadné je vyzvednout infekci z nevyžádané nevyžádané pošty Spamujete své e-mailové kontakty? Jak zjistíte a vyřešíte problém Spamování e-mailových kontaktů? Jak zjistit a opravit problém Spam je nepříjemný, ale co se stane, když je váš e-mailový účet odeslán? Zjistěte, jak rozpoznat příznaky a odstranit problém. nebo pro někoho, kdo připojí infikovanou USB klíčenku Proč jsou USB tyčinky nebezpečné a jak se chránit Proč USB tyčinky jsou nebezpečné a jak se chránit USB disky jsou v dnešním technologickém světě tak všudypřítomné, ale když poprvé debutovaly, převratily data výměna. První USB flash disky měly kapacitu 8 MB, což není podle dnešních standardů moc, ale ... do počítače?

Je logické, že vlády s přístupem k obrovským zdrojům znalostí, kolosálnímu financování a nepřekonatelnou touhou být o krok napřed před spojencem i nepřítelem by si uvědomily hodnotu při nasazení neuvěřitelných sofistikovaných variant spywaru a malwaru..

Pojďme se podívat na některé z nejslavnějších hrozeb národního státu jsme si vědomi.

Hrozby státu

Objev výkonného spywaru Pegasus v roce 2016 Zranitelnost systému Pegasus znamená, že je čas na opravu vašeho zařízení Apple Zranitelnost v systému Pegasus znamená, že je čas na opravu vašeho zařízení Apple Právě jste obdrželi neočekávanou aktualizaci systému iOS? Je to reakce na spyware Pegasus: skutečný malware pro iPhone. Vysvětlíme, o co jde, zda jste cíl a proč byste měli aktualizovat. znovu osvětlil předváděcí roli kybernetické války v 21. století. Vědci zabývající se bezpečností objevují každou chvíli nový kmen malwaru tak výrazně pokročilý, že ukazuje pouze na jednu věc: financování a odborné znalosti subjektu působícího v oblasti ohrožení státu. Tyto ukazatele se liší, ale mohou zahrnovat konkrétní cíle infrastruktury v rámci jedné cílové země. Napájecí síť Ukrajiny byla hacknuta: Mohlo by se to tady stát? Ukrajinská energetická síť byla hacknuta: Mohlo by se to tady stát? Nedávný kybernetický útok na ukrajinskou rozvodnou síť ukázal, že naše obavy byly opodstatněné - hackeři se mohou zaměřit na kritickou infrastrukturu, jako jsou energetické sítě. A s tím můžeme udělat jen málo. , kampaně proti konkrétním disidentům nebo teroristickým skupinám, používání dříve neznámých vykořisťování nebo jednoduše volací karty konkrétních jazykových stop.

Jsou obvykle dobře financované, výkonné a navržené pro maximální poškození. Může počítač Cyberattack způsobit fyzické poškození hardwaru? Může počítač Cyberattack způsobit fyzické poškození hardwaru? Hackeři a malware zavřeli jaderné odstředivky v Íránu a vážně poškodili německý ocelářský závod. Může software způsobit fyzické poškození počítače? Pravděpodobně ne, ale cokoli s tím spojeno, je jiný příběh. nebo konečné tajemství. Zde jsou některé varianty, které vědci v oblasti bezpečnosti malware a spywaru v průběhu let odhalili.

Stuxnet

Možná, že jediný malware v národním státě nesoucí skutečnou globální pověst (mimo kybernetickou bezpečnost a technologické naděje), je věřil, že byl Stuxnet navržen USA a Izraelem s cílem sabotovat íránský jaderný program a nechvalně zničit řadu použitých odstředivek v procesu obohacování uranu.

I když žádná země nikdy nenahlásila malware nebo útok jako svůj vlastní (ze zřejmých důvodů), výzkumní pracovníci v oblasti bezpečnosti poznamenali, že malware ve Stuxnetu využíval dvě zranitelnosti v nultém dni. [MakeUseOf vysvětluje] Co je chyba zabezpečení nulového dne? [MakeUseOf vysvětluje] (z přibližně 20 nula dnů zahrnutých do malwaru 5 způsobů, jak se chránit před nulovým zneužitím 5 způsobů, jak se chránit před nulovým zneužitím Zero-denní exploitace, zranitelnosti softwaru, které zneužívá hackeři dříve, než bude k dispozici oprava, představují skutečnou hrozbu pro vaše data a soukromí. Takto můžete hackery udržet na uzdě.) dříve používané skupinou Equation Group, jednou z interních hackerských skupin NSA.

PlugX

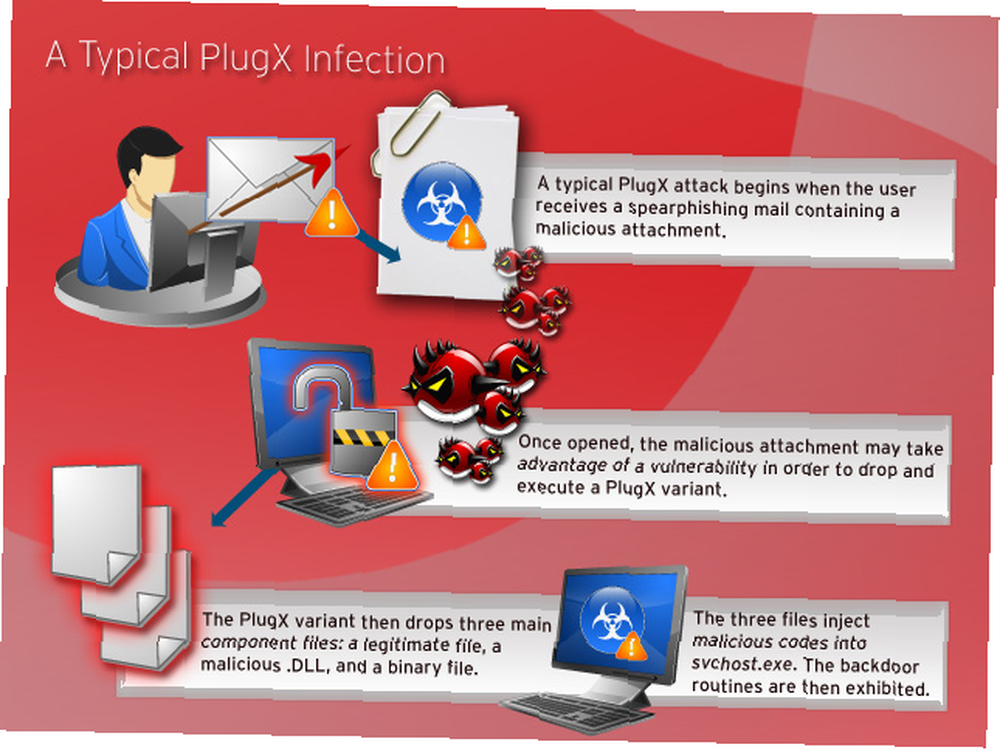

Toto je nástroj pro vzdálenou správu (RAT) Jak jednoduše a efektivně řešit trojské koně ve vzdáleném přístupu Jak jednoduše a efektivně řešit trojské koně ve vzdáleném přístupu Páchnout RAT? Pokud si myslíte, že jste byli infikováni Trojanem pro vzdálený přístup, můžete se jich snadno zbavit provedením těchto jednoduchých kroků. to bylo vidět v mnoha útocích proti vysoce postaveným vojenským, vládním a jiným politickým subjektům v USA. TrapX, který se objevuje v roce 2012, je stále aktivní a vyvíjí se tak, aby se vyhnul detekci, protože vědci zachycují a zaznamenávají různé varianty svého kódu.

Image Credit: Typická infekce PlugX prostřednictvím TrendMicro

Image Credit: Typická infekce PlugX prostřednictvím TrendMicro

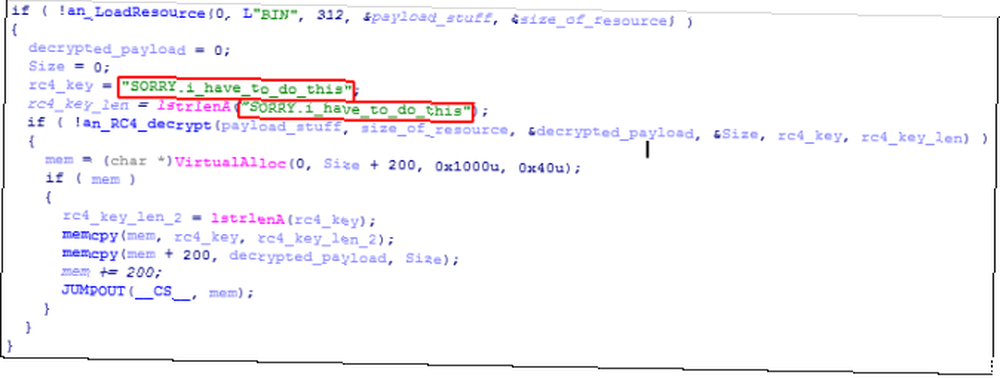

Tento malware byl široce podezřelý, že byl vytvořen členy čínské hackerské skupiny NCPH, údajně ve službě Čínské lidové osvobozenecké armády - ozbrojených sil čínské vlády. Jedna z nejnovějších variant TrapXu dokonce obsahovala zprávu skrytou v kódu, která uvádí “SORRY.i.have.to.do.this”.

Obrázek Kredit: Sorry.I.Have.To.Do.To přes SecureList

Obrázek Kredit: Sorry.I.Have.To.Do.To přes SecureList

Regin

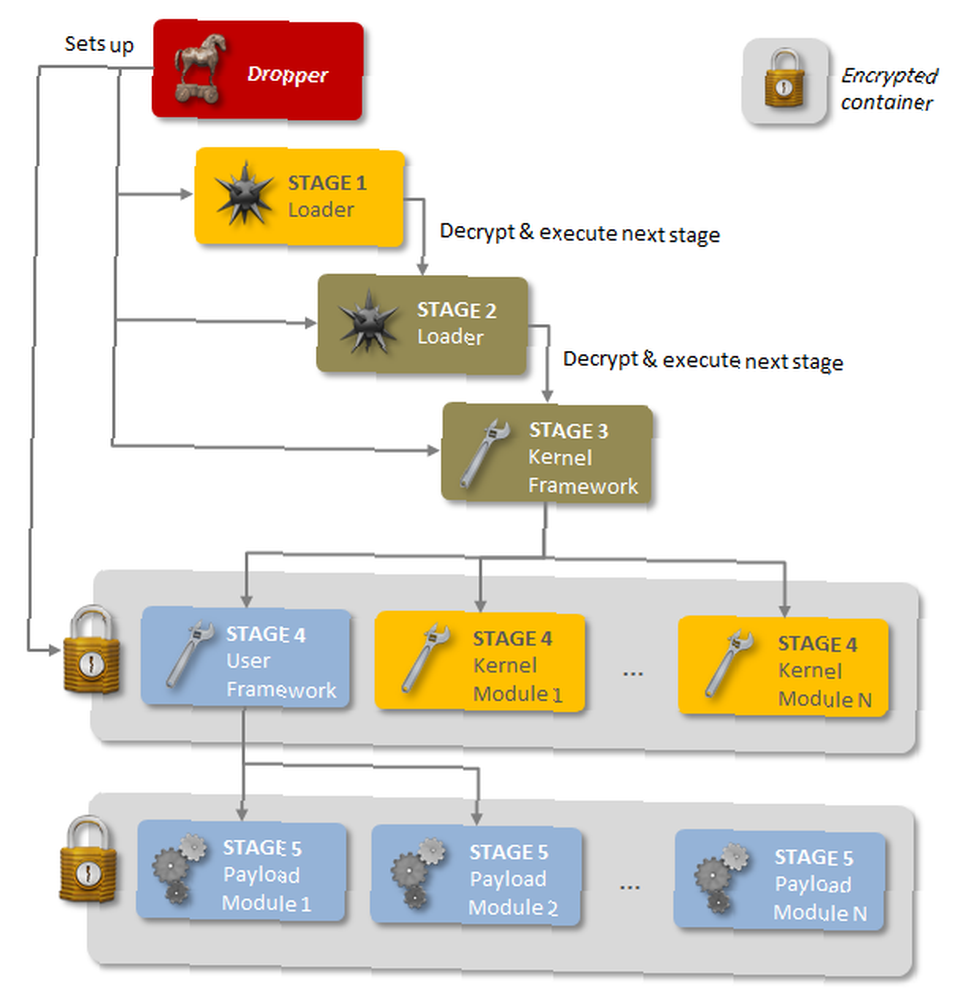

Systematický špionážní nástroj Viry, spyware, malware atd. Vysvětleno: Porozumění online hrozbám Viry, Spyware, Malware atd. Vysvětleno: Porozumění online hrozbám Když začnete přemýšlet o všech věcech, které by se mohly při procházení Internetu, webu pokazit začíná vypadat jako docela děsivé místo. široce považováno za projev určité technické způsobilosti a odborných znalostí, kterých bylo možné dosáhnout pouze s financováním od národního podporovatele. Po instalaci by spyware poskytoval téměř bezprecedentní úroveň dohledu nad cílem, pravděpodobně používaný proti “vládní organizace, provozovatelé infrastruktury, podniky, výzkumní pracovníci a soukromé osoby.”

Image Credit: Pět etap Regina přes Symantec

Image Credit: Pět etap Regina přes Symantec

Počáteční kmen byl pozorován u řady infekcí v letech 2008 až 2011, kdy náhle přestal infikovat nové systémy. V roce 2013 se však znovu objevila a po nárůstu hlášených infekcí a vydání archivů Snowden, německá tisková publikace Der Spiegel jmenoval NSA jako vývojáře Regina “Dosud známé cíle jsou v souladu s cíli sledování pěti očí, jak je uvedeno v dokumentech Snowden.”

Flamer

Další pokročilá varianta malwaru spojená se skupinou Equation v době jejího objevu byla “určitě nejnáročnější malware” narazil. Flamer zahájil činnost již v roce 2007, opět se zaměřil na narušení íránských infrastrukturních projektů, ale infekce byly také zjištěny v řadě zemí na Středním východě, včetně Izraele, Palestiny, Súdánu, Sýrie, Libanonu, Saúdské Arábie a Egypta..

V rozhovoru s RT, Kaspersky malware malware Vitaly Kamlyuk uvedl, že Flamer byl “vlastně na stejné úrovni jako notoricky známé Stuxnet a Duqu [útoky]… máme podezření, že za vývojem tohoto kybernetického útoku stojí národní stát, a existují pro to dobré důvody..” Později pokračoval “Je to docela pokročilé - jeden z nejvíce sofistikovaných [příkladů] malwaru, jaký jsme kdy viděli.”

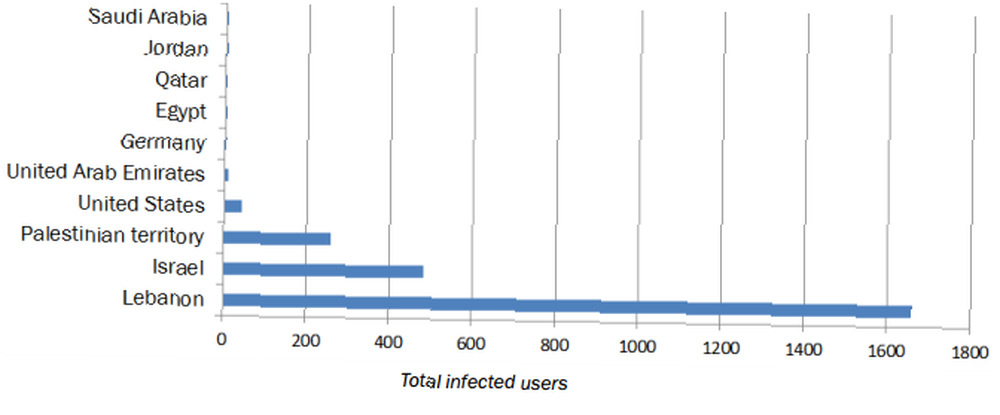

Gauss

Bezpečnostní experti společnosti Kaspersky Lab objevili Gaussovu hrozbu v roce 2012 a rychle rozhodli, že se jedná o malware v národním státě. Gauss byl navržen tak, aby zacílil na uživatele na celém Středním východě, se zvláštním zaměřením na krádež “hesla prohlížeče, pověření online bankovnictví, soubory cookie a specifické konfigurace infikovaných počítačů.” V době zprávy se šíření infekcí týkalo těchto zemí:

Stejně jako těchto deset zemí, dalších 15 hlásilo jednu nebo dvě infekce, převážná většina se nachází na Středním východě.

Gauss nesl některé ze stejných útokových hrozeb jako Stuxnet a Flamer, i když používal zvláště pokročilé metody k infikování USB klíčenky. Za určitých okolností má také schopnost dezinfikovat jednotku.

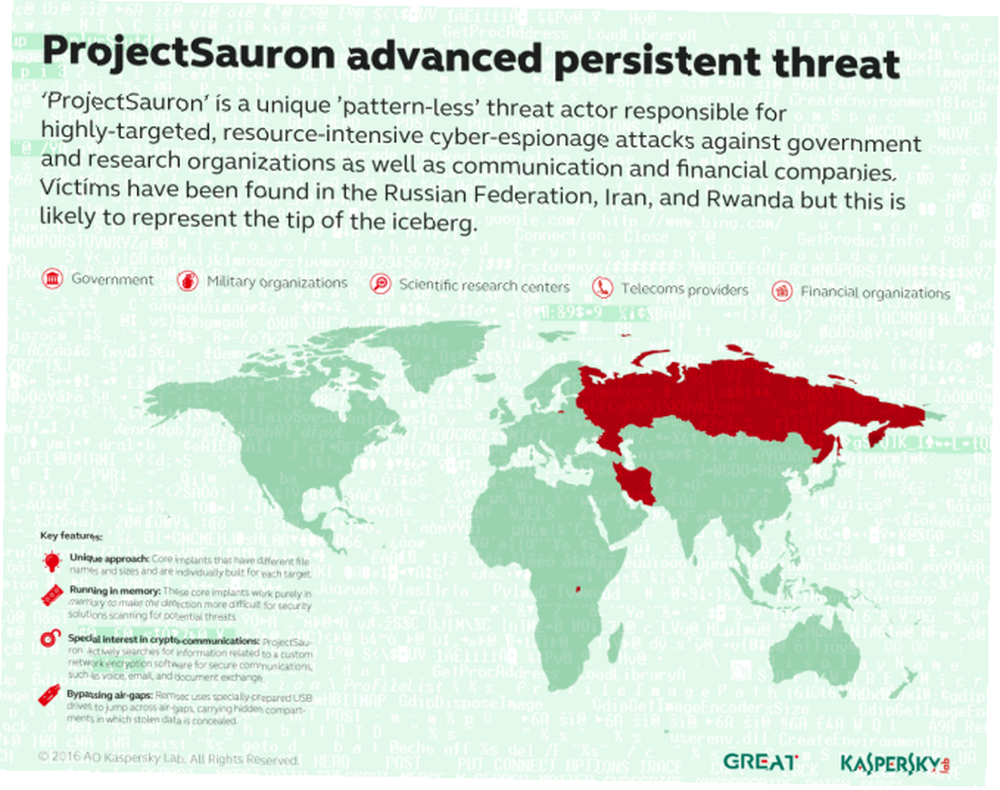

ProjectSauron

Také známý jako PS, to nezachytilo příliš mnoho řádků ve zprávách, protože je to tak vzácné. Má také úroveň sofistikovanosti, které by bylo možné dosáhnout pouze několikaletým vývojem, přičemž na projektu pracuje mnoho specializovaných týmů. Je neuvěřitelné, že první instance PS byla nalezena v roce 2015, ale výzkumní pracovníci v oblasti bezpečnosti odhadují, že byla aktivní alespoň pět let. “ProjectSauron” název odráží odkaz v kódu na “Sauron,” antagonista Pán prstenů.

Image Credit: ProjectSauron APT přes Kaspersky

Image Credit: ProjectSauron APT přes Kaspersky

PS je působivý z mnoha důvodů, ale zde jsou dva: zachází s každým cílem individuálně, např. softwarové artefakty jsou jedinečné pro každou infekci a bylo zjištěno, že na počítačích jsou tak citlivé, že vůbec nemají žádná síťová připojení. Infekce byla nalezena “vládní agentury, vědecká výzkumná střediska, vojenské organizace, poskytovatelé telekomunikačních služeb a finanční instituce v Rusku, Íránu, Rwandě, Číně, Švédsku, Belgii a případně v italsky mluvících zemích.”

Herce hrozeb za ProjectSauron ovládá špičkovou modulární kybernetickou špionážní platformu, pokud jde o technickou sofistikovanost, navrženou tak, aby umožňovala dlouhodobé kampaně prostřednictvím tajných mechanismů přežití spojených s několika způsoby exfiltrace. Technické podrobnosti ukazují, jak se útočníci poučili od jiných extrémně pokročilých herců, aby se vyhnuli opakování svých chyb. Proto jsou všechny artefakty přizpůsobeny pro daný cíl, což snižuje jejich hodnotu jako ukazatele kompromisu pro jakoukoli jinou oběť.

PRISM / Tempora

V roce 2013 Edward Snowden unikl vysoce citlivým datům Hero nebo Villain? NSA moderuje svůj postoj na Snowden Hero nebo Villain? NSA zmírňuje svůj postoj k informátorovi Snowdenovi Whistleblower Edward Snowden a John DeLong z NSA se objevili v plánu sympozia. I když se neuskutečnila žádná debata, zdá se, že NSA již Snowdena namaloval jako zrádce. Co se změnilo? do řady zpravodajských středisek týkajících se fungování mnoha přísně tajných vládních systémů dohledu nad údaji. Tyto programy, které provozují NSA v USA a GCHQ ve Velké Británii, zachycují data z optických kabelů tvořících páteř internetu a používají se k přístupu k obrovskému množství soukromých a osobních informací bez předchozího podezření nebo cílení.

Zjevení těchto kolosálních špionážních sítí způsobilo mezinárodní spad, protože se ukázalo, že nejen veřejnost byla špehována, ale i členové vlád na celém světě byli stejnými (a žádoucími) cíli.

Špička ledovce

Jak vidíte, tito aktéři ohrožení národního státu obsahují některé z nejmocnějších variant malware a spywaru, které jsou v současné době známé výzkumníkům v oblasti bezpečnosti. ProjectSauron také jasně ukazuje, že je velmi pravděpodobné, že v nadcházejících letech narazíme na podobné nebo horší varianty, což je seznam, do kterého už můžeme Pegasus přidat.

Druhá světová válka

Kybernetický konflikt bude trvalý. V důsledku rostoucí spotřeby zdrojů, stále rostoucí světové populace a neústupné nedůvěry mezi světovými mocnostmi může bitva jít jen jednou cestou.

Kybernetický konflikt často odráží tradiční konflikt. Například Čína používá velkoobjemové kybernetické útoky podobné tomu, jak používala pěchotu během korejské války. Mnoho čínských vojáků bylo posláno do bitvy jen s hrstkou kulek. Vzhledem k jejich síle v počtech byli stále schopni dosáhnout vítězství na bojišti. Na druhém konci spektra je Rusko, USA a Izrael, jejichž kybernetická taktika je chirurgičtější, závislá na pokročilých technologiích a špičkové práci dodavatelů, kteří jsou poháněni konkurencí a finančními pobídkami.

Daboval “Druhá světová válka” významná bezpečnostní výzkumná firma FireEye, pokračující eskalace pravděpodobně způsobí civilní smrt, když jeden národní stát překročí hranici. Vezměte výše uvedený příklad a zvažte stávající situaci v Sýrii. Máme ozbrojené sady povstalců, aniž bychom pochopili dědictví, které toto opustí. Poskytnutí svobodné vlády hackerským skupinám útokům na jiné národy by snadno mohlo skončit s neočekávanými výsledky pro oběť i pro pachatele.

Závažné počítačové útoky pravděpodobně nebudou motivovány. Země je provádějí k dosažení určitých cílů, které mají tendenci odrážet jejich širší strategické cíle. Vztah mezi vybranými prostředky a jejich cíli pro ně bude vypadat racionálně a přiměřeně, ne-li pro nás nezbytně.

- Martin Libicki, Senior Scientist ve společnosti RAND Corp

Výskyt extrémně silného škodlivého softwaru a spywaru také vyvolává otázky, jak vývojáři v národním státě udržují vlastní zabezpečení. NSA ukládá svá data do cloudu. Ale je to bezpečné? NSA ukládá svá data v cloudu. Ale je to bezpečné? V důsledku úniku Edwarda Snowdena se Národní bezpečnostní agentura (NSA) obrací ke svým datům v cloudovém úložišti. Jak budou po vás shromážděny informace, jak bezpečné to bude? a zastavit, aby tyto varianty padaly do rukou kybernetického zločince. Například objevila společnost SentinelOne pro výzkum v oblasti bezpečnosti “sofistikovaná kampaň proti malwaru, která se konkrétně zaměřuje alespoň na jednu energetickou společnost.” Malware však našli na podzemním fóru, které je pro tak pokročilý nástroj extrémně vzácné.

Všichni Loses

Stejně jako většina válek existuje jen velmi málo výherců proti obrovskému množství poražených. Vitaly Kamlyuk také musel říci:

Myslím, že lidstvo ztrácí pravdu, protože bojujeme mezi sebou namísto boje proti globálním problémům, kterým každý ve svém životě čelí..

Kdykoli dojde k válce, fyzické nebo počítačové, odkloní pozornost a zdroje od jiných problémů, kterým čelí globální komunita. Možná je to jen další bitva, mimo naši kontrolu, že se všichni musíme naučit žít s 10 skvělými bezpečnostními nástroji, které byste měli používat, 10 skvělých bezpečnostních nástrojů, které byste měli používat, nikdy v divočině nikdy nebudete příliš opatrní na západ, na kterém rádi zavoláme internet, takže použití bezplatných a levných bezpečnostních nástrojů je dobrý nápad. Doporučujeme následující. .

Myslíš si “válka je válka” nebo má kybernetický potenciál spirálu mimo kontrolu? Bojíte se jednání vaší vlády? Co takhle “ozbrojený” malware spadající do “společný” kybernetické ruce? Sdělte nám své myšlenky níže!