Owen Little

0

1742

426

V nedávném článku o kontrole, zda vás zasáhl hackerský incident společnosti Gawker, jak zjistit, zda vaše e-mailová adresa prosakovala prostřednictvím databáze společnosti Gawker do hash MD5.

Od čtenářů jsme měli několik otázek, které se přesně ptali, co se děje a proč byl tento proces nezbytný. Není naším stylem nechávat vás klást otázky, takže zde je kompletní výtah MD5, hashování a malý přehled počítačů a kryptografie.

Kryptografické hašování

MD5 je zkratka pro Mesej Digest algoritmus 5, a byl vynalezen slavným kryptografem USA profesorem Ronaldem Rivestem v roce 1991, aby nahradil starý standard MD4. MD5 je prostě jméno pro typ kryptografické hashovací funkce, se kterou Ron přišel, v roce 1991.

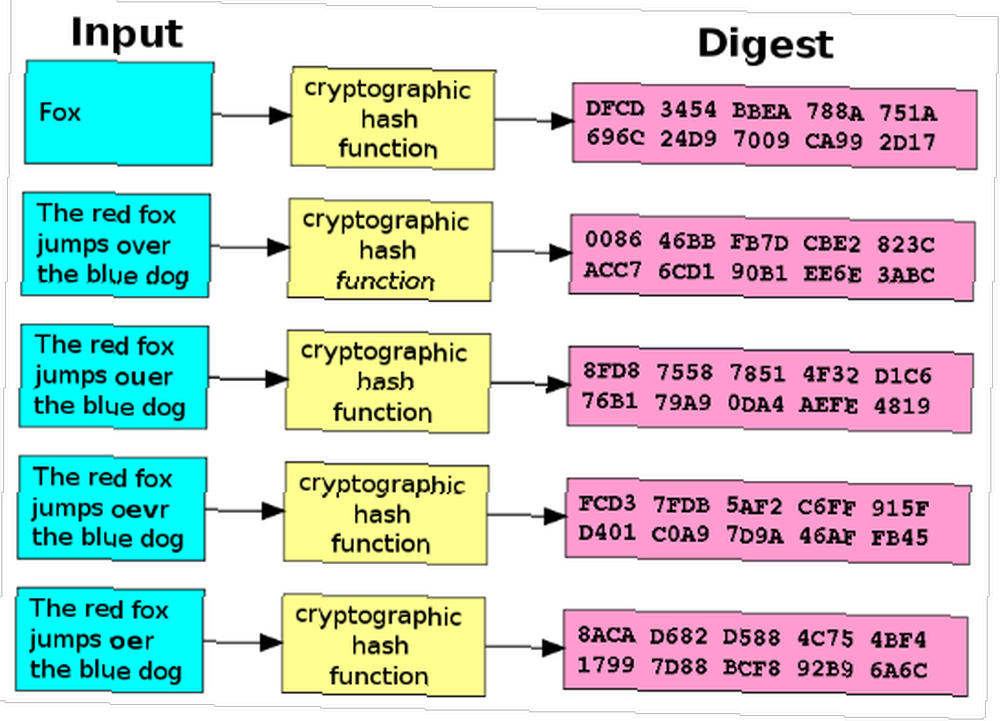

Myšlenkou kryptografického hašování je vzít libovolný blok dat a vrátit pevnou velikost “hash” hodnota. Mohou to být libovolná data jakékoli velikosti, ale hodnota hash bude vždy pevná. Vyzkoušejte si to zde.

Kryptografické hašování má řadu použití a existuje velké množství algoritmů (jiných než MD5) určených k provedení podobné úlohy. Jedním z hlavních využití kryptografického hašování je ověření obsahu zprávy nebo souboru po přenosu.

Pokud jste si někdy stáhli obzvláště velký soubor (distribuce v systému Linux, taková věc), pravděpodobně jste si všimli hodnoty hash, která jej doprovází. Po stažení tohoto souboru můžete pomocí hash ověřit, zda se stahovaný soubor nijak neliší od inzerovaného souboru.

Stejná metoda funguje pro zprávy, s hash ověřením, že přijatá zpráva odpovídá odeslané zprávě. Na velmi základní úrovni, pokud máte vy a přítel každý velký soubor a chcete si ověřit, že jsou naprosto stejné bez statného přenosu, hash kód to udělá za vás.

Algoritmy hashování také hrají roli v identifikaci dat nebo souboru. Dobrým příkladem jsou sítě pro sdílení souborů typu peer to peer, například eDonkey2000. Systém použil variantu algoritmu MD4 (níže), která také zkombinovala velikost souboru do hashe, aby rychle ukazovala na soubory v síti.

Příkladem podpisu je schopnost rychle najít data v hašovacích tabulkách, což je metoda běžně používaná vyhledávacími nástroji.

Další využití hashů je v ukládání hesel. Ukládání hesel jako prostého textu je špatný nápad, a to ze zřejmých důvodů, takže jsou převedeny na hodnoty hash. Když uživatel zadá heslo, převede se na hodnotu hash a zkontroluje se proti známému uloženému hash. Protože hashování je jednosměrný proces, za předpokladu, že algoritmus je zdravý, existuje teoreticky malá šance na dešifrování původního hesla z hash.

Kryptografické hašování se také často používá při generování hesel a odvozených hesel z jedné věty.

Algoritmus Digest zpráv 5

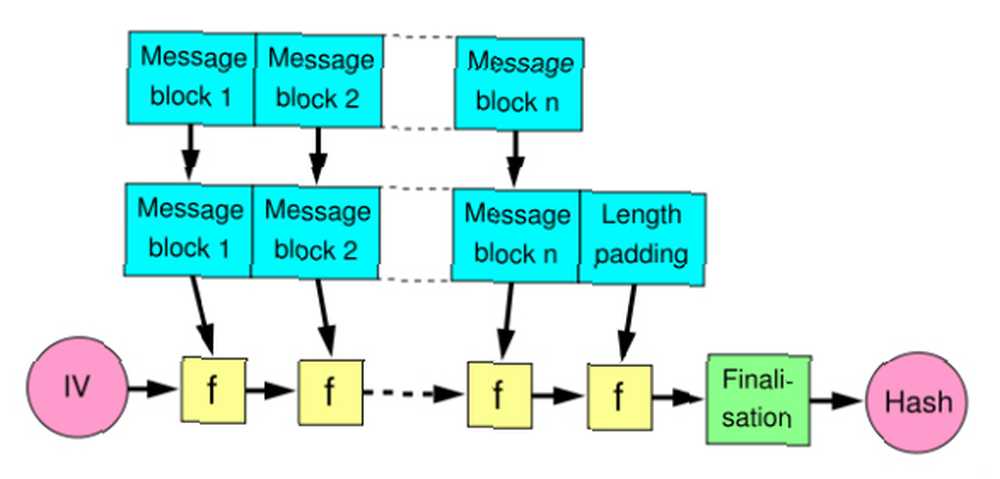

Funkce MD5 poskytuje 32místné hexadecimální číslo. Kdybychom proměnili „makeuseof.com“ v hashovací hodnotu MD5, vypadalo by to takto: 64399513b7d734ca90181b27a62134dc. Byla postavena na metodě zvané Merkle”“DamgÃ¥rd struktura (níže), který se používá k vytváření tzv “odolný proti kolizi” hašovací funkce.

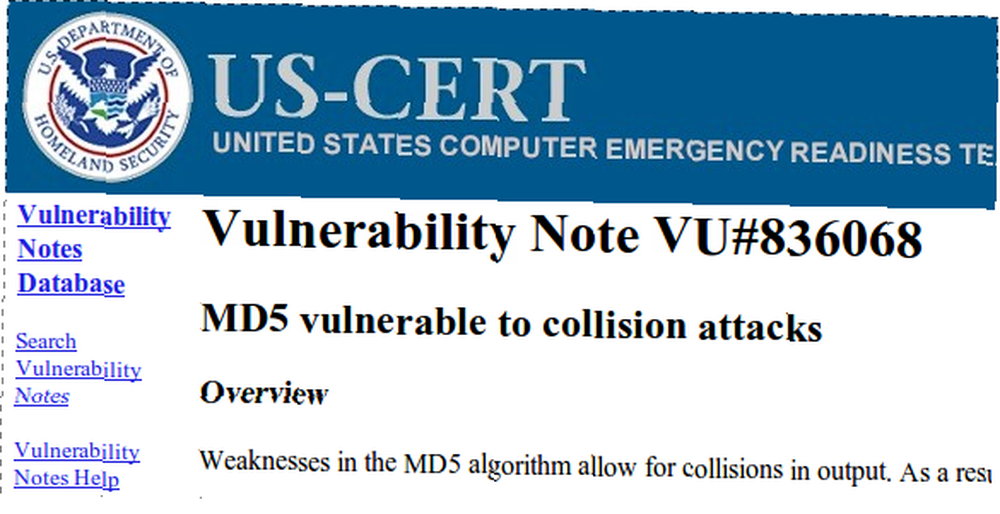

Žádná bezpečnost není důkazem všeho a v roce 1996 byly v algoritmu hashování MD5 nalezeny potenciální nedostatky. V té době to nebylo považováno za fatální a MD5 se nadále používal. V roce 2004 byl objeven mnohem závažnější problém poté, co skupina vědců popsala, jak vytvořit dva samostatné soubory, které sdílejí stejnou hashovací hodnotu MD5. Toto byla první instance kolizního útoku používaného proti algoritmu hashování MD5. Kolizní útok se pokouší najít dva arbritární výstupy, které produkují stejnou hašovací hodnotu - tedy kolizi (dva soubory existující se stejnou hodnotou).

Během několika příštích let došlo k pokusům o nalezení dalších bezpečnostních problémů v rámci MD5 a v roce 2008 se další výzkumné skupině podařilo pomocí metody kolizního útoku napodobit platnost certifikátu SSL. To by mohlo přimět uživatele, aby si mysleli, že procházejí bezpečně, pokud tak neučiní. Americké ministerstvo vnitřní bezpečnosti oznámilo, že: “uživatelé by se měli vyhnout použití algoritmu MD5 v jakékoli kapacitě. Jak předchozí výzkum ukázal, měl by být považován za kryptograficky zlomený a nevhodný pro další použití“.

Přes vládní varování mnoho služeb stále používá MD5 a jako takové jsou technicky ohroženy. Je však možné “sůl” hesla, která zabraňují potenciálním útočníkům používat slovní útoky (testování známých slov) proti systému. Pokud má hacker seznam náhodně často používaných hesel a databázi uživatelských účtů, může zkontrolovat hash v databázi proti těm v seznamu. Sůl je náhodný řetězec, který je spojen s existujícími hashovacími hesly a poté znovu hashován. Hodnota soli a výsledné hash se pak uloží do databáze.

Pokud by hacker chtěl zjistit hesla vašich uživatelů, musel by nejprve rozluštit solné hashe, což způsobí, že útok na slovník je k ničemu. Sůl neovlivní samotné heslo, takže si musíte vždy vybrat obtížně uhodnutelné heslo.

Závěr

MD5 je jednou z mnoha různých metod identifikace, zabezpečení a ověření dat. Kryptografické hašování je životně důležitou kapitolou v historii bezpečnosti a udržuje věci skryté. Stejně jako u mnoha věcí navržených s ohledem na bezpečnost někdo odešel a zlomil ho.

Pravděpodobně si nebudete muset dělat starosti s hashováním a kontrolními součty MD5 ve svých každodenních surfovacích návycích, ale alespoň teď víte, co dělají a jak to dělají.

Potřebovali jste někdy něco hashovat? Ověřujete stahované soubory? Znáte nějaké dobré webové aplikace MD5? Dejte nám vědět v komentářích!

Úvodní obrázek: Shutterstock